IP被屏蔽、滥用、频繁跳验证码?教你一招永久“洗白”你的VPS!

更多语言

更多操作

一、 为什么你的 VPS 总是跳验证码?

很多小伙伴刚买到一台新的 VPS,还没来得及高兴,一用就发现不对劲了:

- 到手即黑:新买的机器,IP 一查竟然在各种黑名单里。搜个 Google 满屏都是红绿灯、消防栓验证码,甚至直接提示“异常流量”不让访问。

- 突然“变脏”:本来用得好好的,不知道哪天起,Google 学术打不开了,报

403 Forbidden;访问 Perplexity 或 ChatGPT 频繁让人证明“我是人类”。

真相只有一个:在你拿到这台机器之前,可能已经有无数人用它跑过爬虫、发过垃圾邮件或者搞过攻击。或者在你手上被谁滥用了,但你自己并不知道,虽然机器是“新”的,但 IP 早就被玩坏了。

二、 核心需求:给流量找个“洗白”通道

既然 IP 已经被标记,与其花冤枉钱去碰运气换 IP,不如目标明确地进行“精准洗白”:

- 精准分流:平时看视频、下载文件依然走 VPS 原生 IP,确保极致速度。

- 动态洗白:遇到 Google、学术搜索、Perplexity、OpenAI 等高风控网站,自动穿上“隐身衣”,通过 Cloudflare 的官方通道(WARP)发出请求。

这样操作后,网站识别到的是 Cloudflare 的高信用 IP,烦人的验证码自然消失!

三、 实战步骤(以 x-ui 为例)

1. 安装“洗白”出口 —— WARP(WireProxy)

在你的 VPS 上运行轻量化代理(推荐 Wireproxy 模式),监听本地 40000 端口。

安装 WARP (演示系统为:Debian)

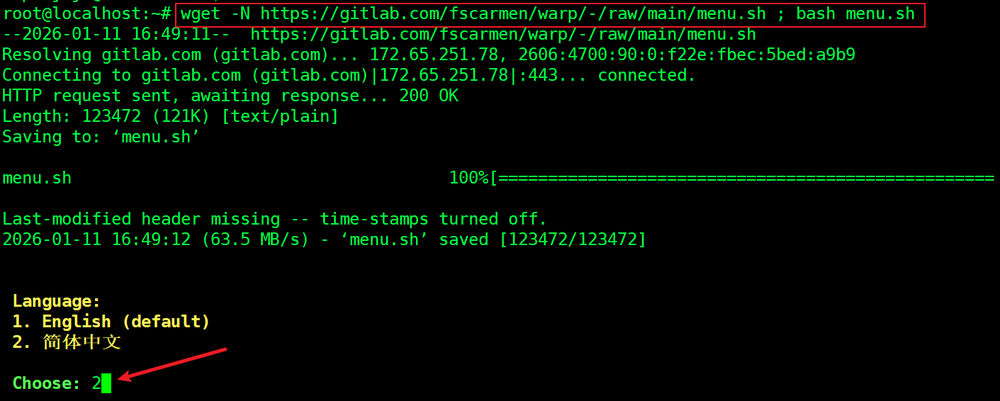

wget -N https://gitlab.com/fscarmen/warp/-/raw/main/menu.sh ; bash menu.sh

1.语言选择:回复 2 选择简体中文。

2.功能选择:选择 13 安装 WireProxy。

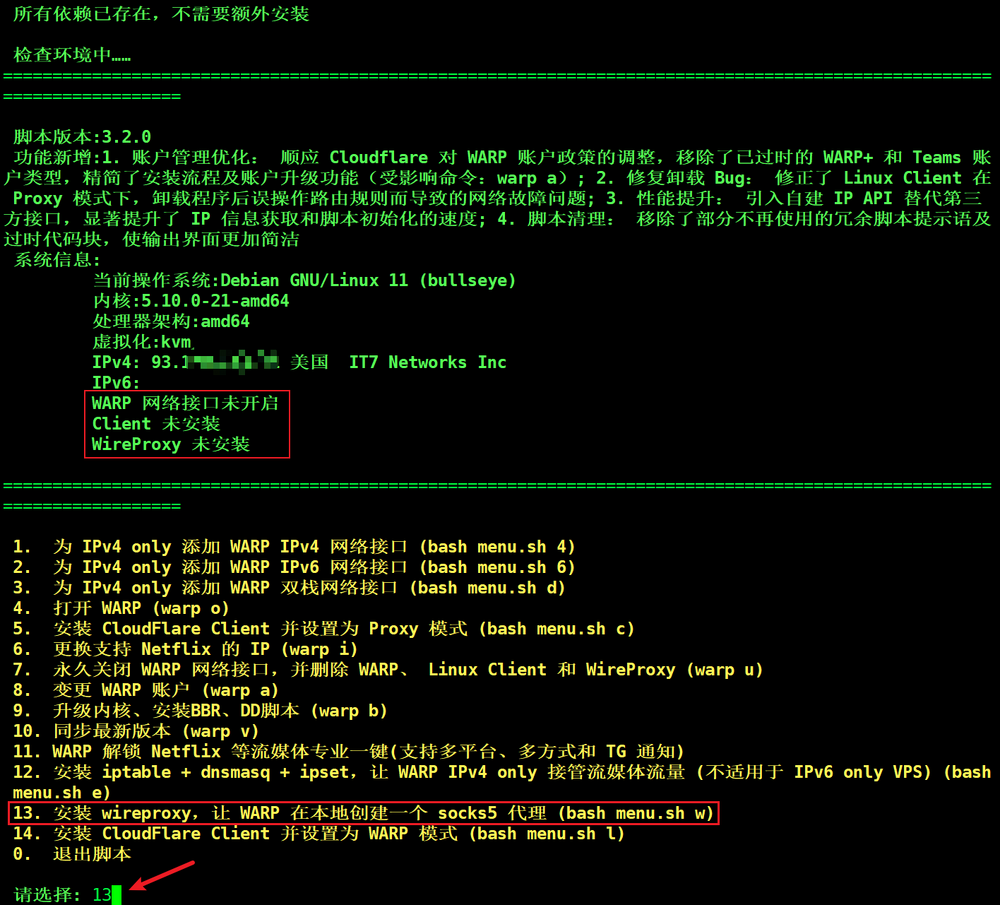

这是时候可以看到 WARP 网络接口未开启 、 rClient 未安装 、 WireProxy 未安装

我们选择“13”安装 wireproxy,让 WARP 在本地创建一个 socks5 代理 (bash menu.sh w)

3.端口设置:提示设置 Client 端口号时,直接 回车 默认使用 40000。

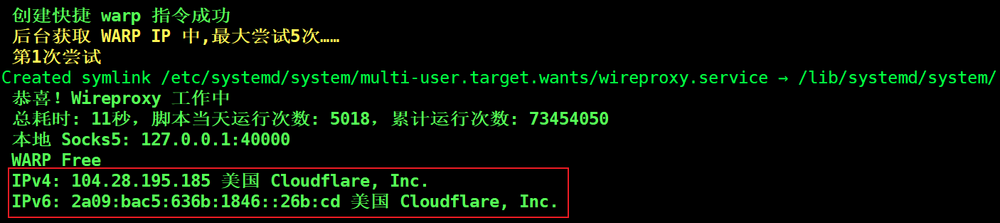

4.状态确认:看到界面显示 WireProxy 正在运行,并获取到 CF 的 IPv4/IPv6 地址,说明通道已打通。

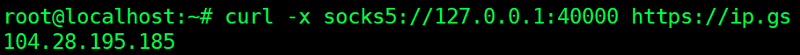

检验本地socks5 40000端口的 IP 地址

curl -x socks5://127.0.0.1:40000 https://ip.gs

返回的是我们 WireProxy 代理的 IP 地址,说明 WireProxy 已经安装成功并且正常运行

如果这个时候你想检验下一 WireProxy IP 地址的 IP 质量,用以下命令

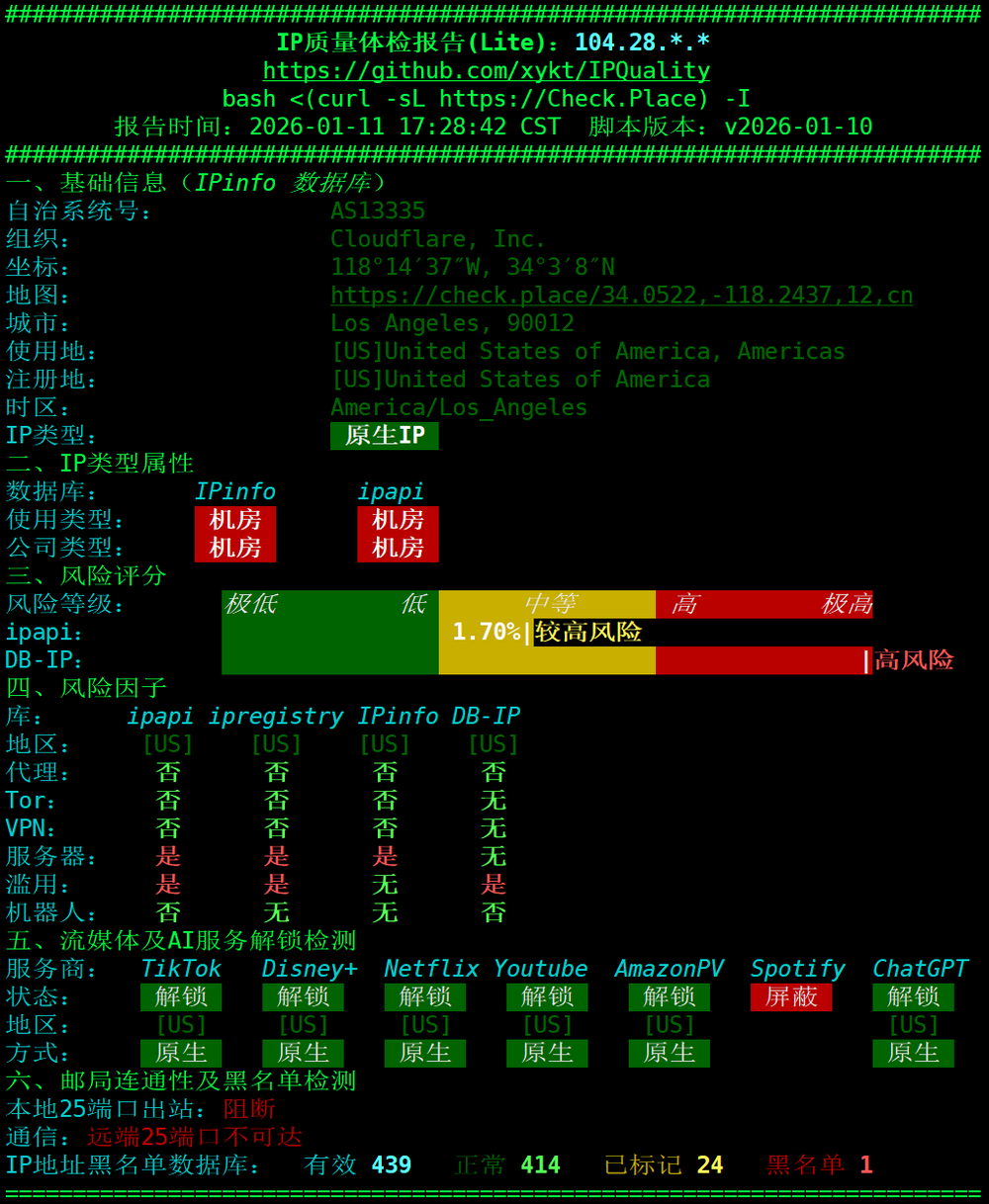

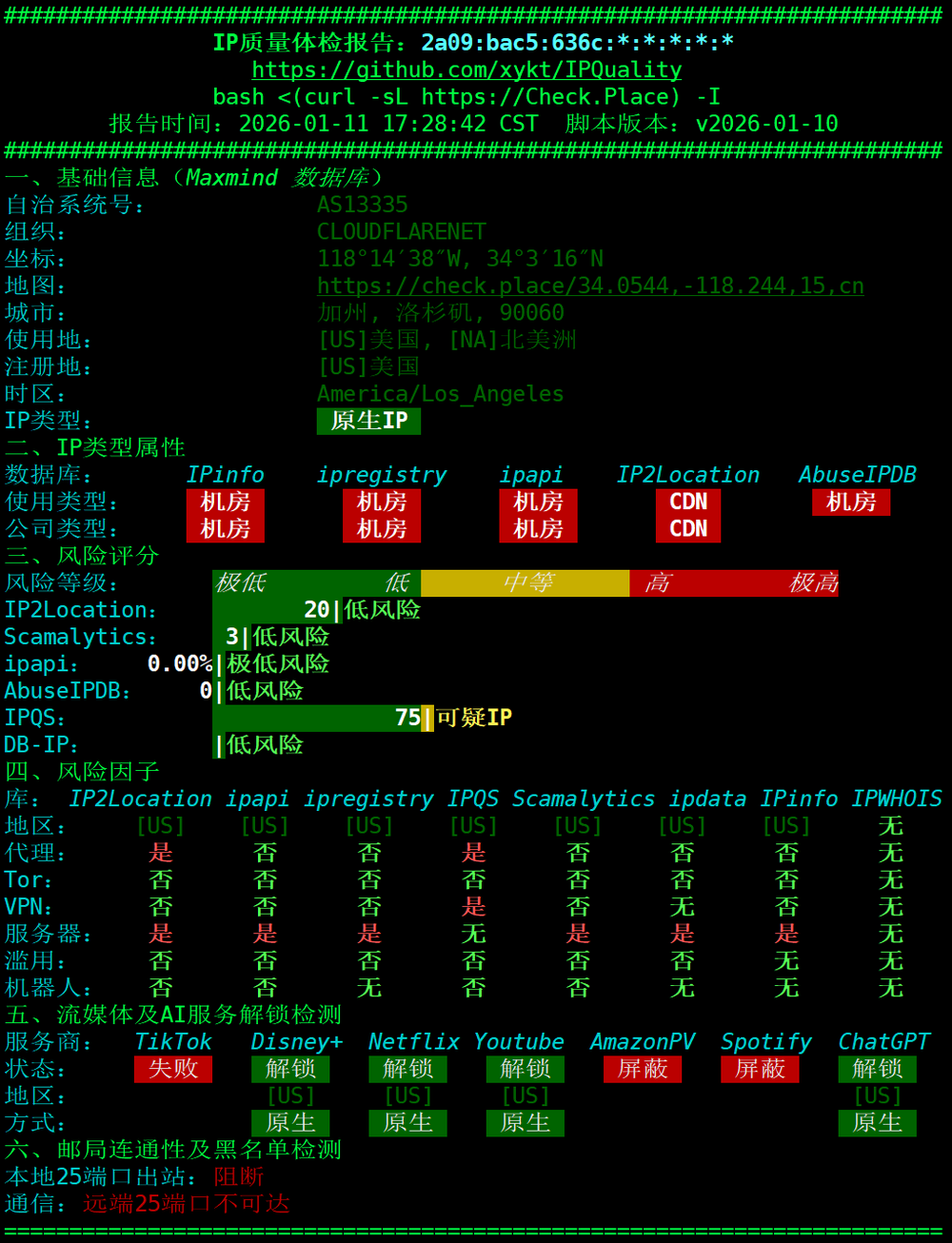

export all_proxy=socks5://127.0.0.1:40000 ; bash <(curl -sL IP.Check.Place)

IPv4 IP质量报告

IPv4 IP质量报告

如果要和自己 VPS 的原生 IP 对比一下 IP 质量的话,用以下命令

bash <(curl -sL IP.Check.Place)

这里我们不就再演示了

2. 配置 x-ui 路由规则

如何安装 x-ui ,以及如何使用和搭建节点,这里我们就不提了,我们直接讲如何分流

进入 x-ui 面板的 “面板设置” -> “Xray 相关设置”。我们的逻辑是:将“爱跳验证码”的域名扔给本地 40000 端口,其余流量直连。

配置操作: 将设置框中的原内容全部删除,替换为以下代码:

{

"outbounds": [

{

"protocol": "freedom",

"tag": "direct"

},

{

"tag": "warp_proxy",

"protocol": "socks",

"settings": {

"servers": [

{

"address": "127.0.0.1",

"port": 40000

}

]

}

}

],

"routing": {

"rules": [

{

"type": "field",

"outboundTag": "warp_proxy",

"domain": [

"geosite:google",

"domain:perplexity.ai",

"domain:ipaddress.my",

"domain:whoer.net",

"domain:ip.gs"

]

}

]

}

}

在 "domain" 里面可以添加更多的站点域名,凡是跳验证码的站点域名都可以无脑的扔进去,其实刚刚那个 WireProxy IPv4 流媒体和AI解锁都不错,也可以将这些站点的流量添加到这个分流规则里面

这里我就随便添加了几个,在最后面我们添加了几个验证 WireProxy 代理的站点,让流量也走这个 WireProxy 代理

修改完 Xray 设置后,记得点击面板顶部的 “保存配置”//“重启面板” 才能生效

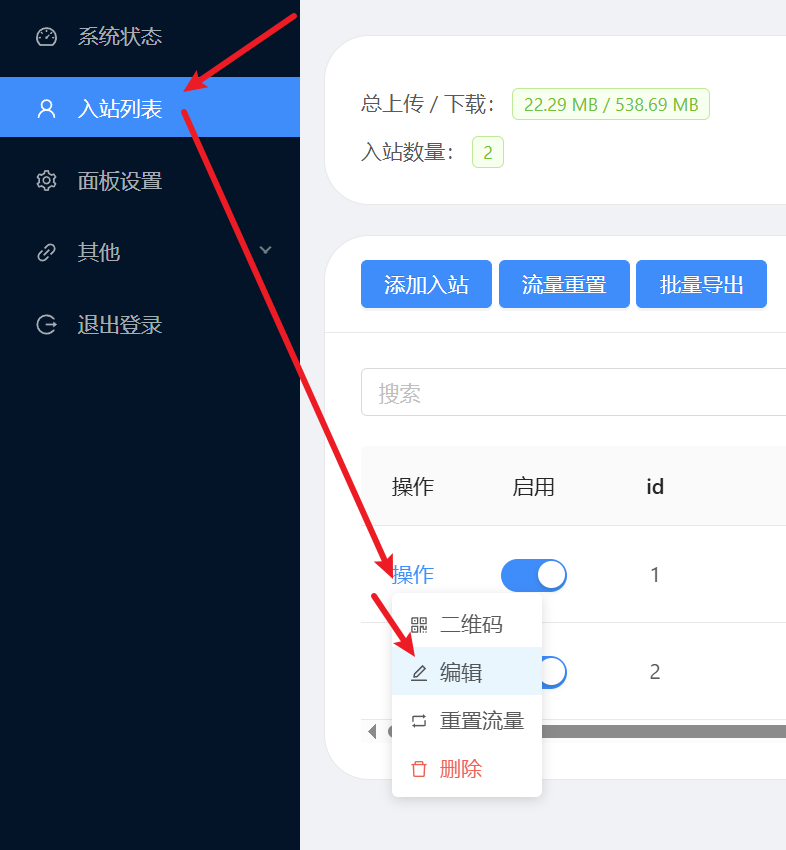

关键一步:开启流量嗅探

如果不开启嗅探,Xray 无法识别你访问的具体域名,分流规则将失效。

这是分流能否生效的前提。进入 “入站列表”,编辑你的节点:

找到 嗅探 (Sniffing) 选项。将其 打开。

后面的 http、tls、quic 也都勾选

最终验证

连接节点后,在浏览器访问以下站点:

验证标准:如果显示的 IP 是 Cloudflare 的地址,且访问以前跳验证码的站点(如 Google 学术)变得顺滑无比

恭喜你,洗白成功!