SSH连接故障排除指南(拒绝/超时/密钥及常见修复)

更多语言

更多操作

相信很多人在第一次使用Shell软件登录自己新购买的服务器湖或者在部署什么服务时,不小心点了什么操作导致了SSH无法连接成功。这时候,可能会出现不同的报错情况,新手小白可能会不知所措。说实话,我也曾经遇到过这种情况,也曾经因为这种情况消磨了我对鼓捣服务器的热情。后面也是自己找了很多资料,才大体搞清了具体的问题所在,以及如何去解决对应的问题。

这篇文章我会带大家针对VPS日常使用中最常见的SSH故障,提供从问题分析到如何解决的排查指南。

一、 快速诊断:你遇到的是哪种情况?

在动手敲代码之前,我们需要先看Shell输出了什么错误内容。SSH报错通常分为三大流派,它们代表了网络通信中完全不同的三个失败阶段。请对照下表,定位你的问题属于哪一类:

| 报错提示 (终端输出) | 中文直译 | 故障发生的阶段 | 核心原因概括 |

|---|---|---|---|

Connection timed out

|

连接超时 | 网络层 / 路由层 | 数据包在半路走丢了,或者被服务器的防火墙直接丢弃。服务器根本没收到你的“敲门声”。 |

Connection refused

|

拒绝连接 | 服务层 / 端口层 | 数据包成功到达了服务器,但服务器告诉你:“这个端口没有SSH服务在运行”。 |

Permission denied

|

权限被拒绝

身份验证失败 |

认证层 / 密钥层 | 你成功敲开了门,但服务器不认识你(密码错误、密钥不匹配、权限配置错乱)。 |

Host key verification failed

|

主机密钥验证失败 | 客户端安全层 | 你的本地电脑发现这台服务器的“指纹”变了(通常发生在VPS重装系统之后),出于安全保护拒绝连接。 |

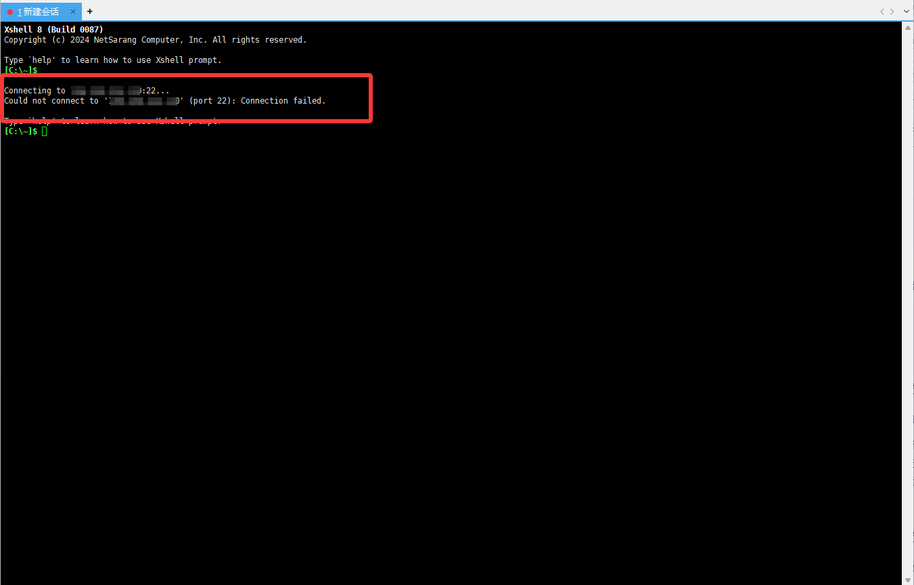

二、 深度排查 1:Connection timed out / Connection failed (连接超时/失败)

“连接超时”是最让人头疼的报错,因为它的原因往往游离在服务器系统之外。它意味着你发送的TCP连接请求(SYN报文)如同泥牛入海,没有收到任何回应。

1. 检查服务器是否“活着” (宕机排查)

很多时候,超时仅仅是因为VPS关机了或者宿主机(母机)正在维护。

- 行动: 登录你的VPS控制面板(例如 KiwiVM 面板)。

- 查看状态: 确认服务器的状态是否显示为

Running(运行中)。 - 急救: 如果状态是

Stopped,点击Start开机。如果显示Running但依然超时,尝试点击Hard Reset或Force Restart进行强制重启。

2. 检查 IP 是否被网络防火墙阻断 (IP 被墙)

如果你的VPS位于海外,这是最常见的超时原因。本地运营商或主干网防火墙可能拦截了发往该IP的数据包。

- 行动: 使用多节点 Ping 测试工具(强烈推荐访问

ping.pe或itdog.cn)。 - 诊断: 在工具中输入你的 VPS IP 地址。

- 如果 海外节点全绿,国内节点全红:确诊你的 IP 已被国内网络防火墙阻断(被墙)。

- 如果 全球节点全红:说明服务器处于宕机状态,或者服务器内部的防火墙拦截了所有 ICMP (Ping) 请求。

- 急救: 如果 IP 被墙,如果是动态 IP 服务商可以尝试重新获取 IP;如果是固定 IP 服务商,通常需要购买更换 IP 的服务,或者通过其他海外节点进行中转跳板连接。

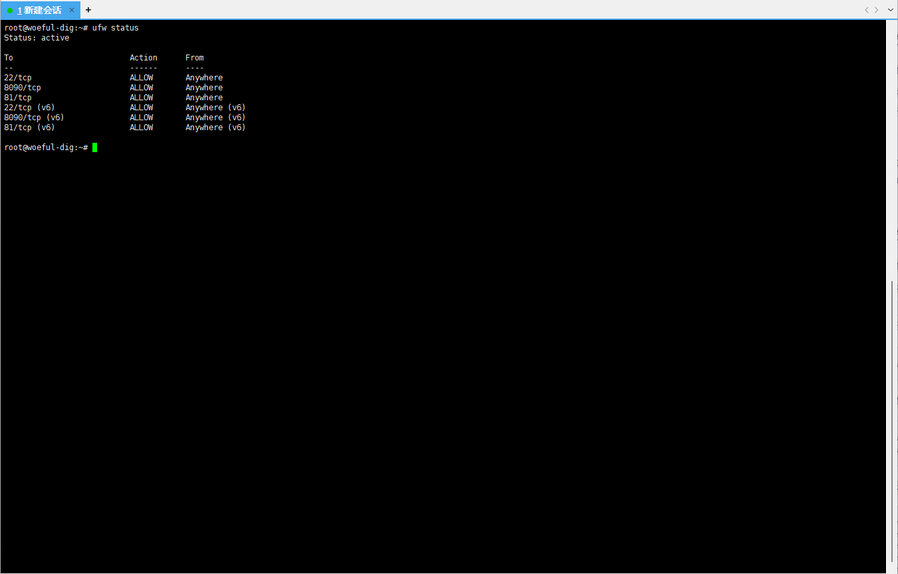

3. 检查系统级防火墙是否拦截了 SSH 端口

如果你在之前登录时安装了 ufw 或修改了 iptables 规则,但忘记放行 SSH 端口就启用了防火墙,那么你就会把自己“锁在门外”。

- 行动: 此时你无法通过 SSH 登录,必须使用服务商提供的 VNC Console (网页版控制台) 或 Serial Console (串行控制台)。以 KiwiVM 面板为例,找到

Root shell - interactive或VNC选项进入系统。 - 诊断与修复 (以 UFW 为例): 在 VNC 的黑框中登录 Root 账户,输入以下命令查看防火墙状态:

ufw status

如果你发现列表中没有允许 22/tcp (或你自定义的 SSH 端口),请立即放行:

ufw allow 22/tcp

ufw reload

如果是 iptables 把你锁住了,可以通过以下命令紧急清空规则(注意:这会暴露所有端口,仅作紧急救援使用):

iptables -F

iptables -X

iptables -P INPUT ACCEPT

iptables -P OUTPUT ACCEPT

iptables -P FORWARD ACCEPT

三、 深度排查 2:Connection refused (拒绝连接)

当你看到“拒绝连接”时,其实应该松一口气。这说明网络是畅通的,IP 没有被墙,数据包成功抵达了目标机器。只是目标机器的操作系统直接返回了一个 RST (复位) 数据包,无情地关上了门。

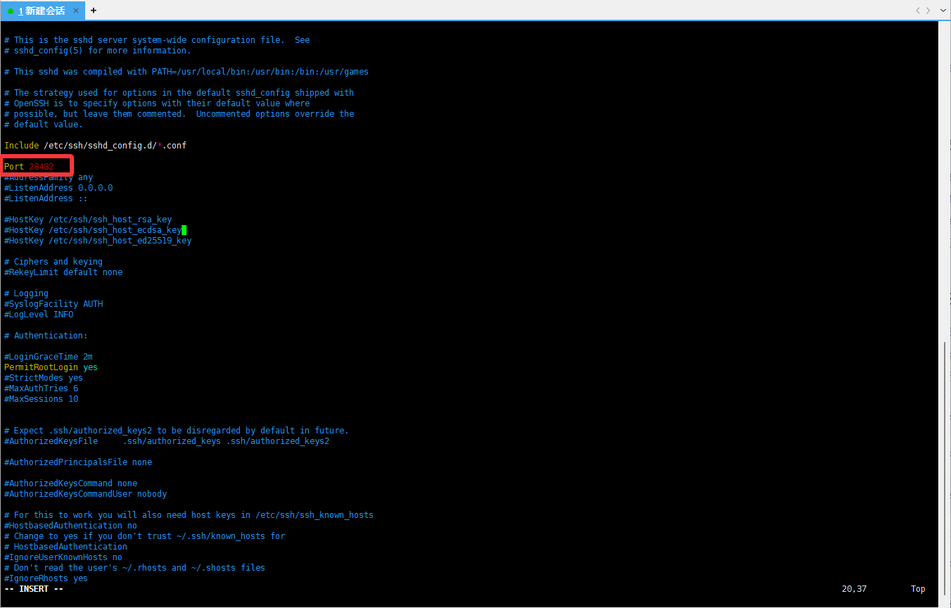

1. 端口号输错了

这是新手最容易犯的低级错误。你可能出于安全考虑,在 /etc/ssh/sshd_config 中把 SSH 端口从 22 改成了 28482,但在登录时却忘了指定新端口,使用的依然是默认端口。

- 错误示范:

ssh root@198.51.100.1(默认连接 22 端口,被拒绝) - 正确写法:

ssh -p 28482 root@198.51.100.1

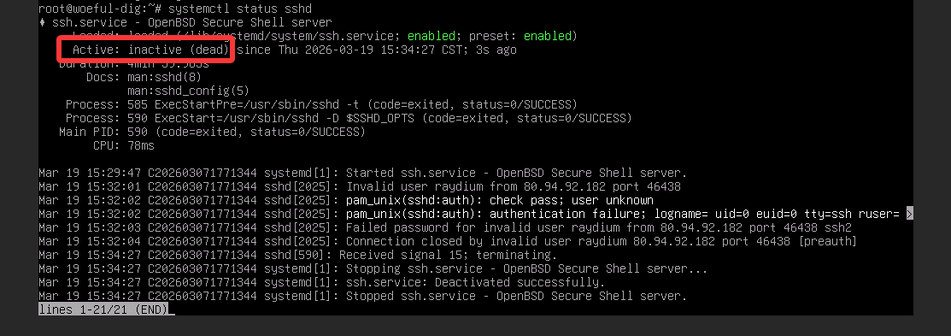

2. SSH 服务 (sshd) 崩溃或未随系统启动

如果是你重装了系统或者强制重启后出现此问题,极有可能是 SSH 守护进程(sshd)没有正常运行。

- 行动: 同样需要登录控制面板的 VNC Console。

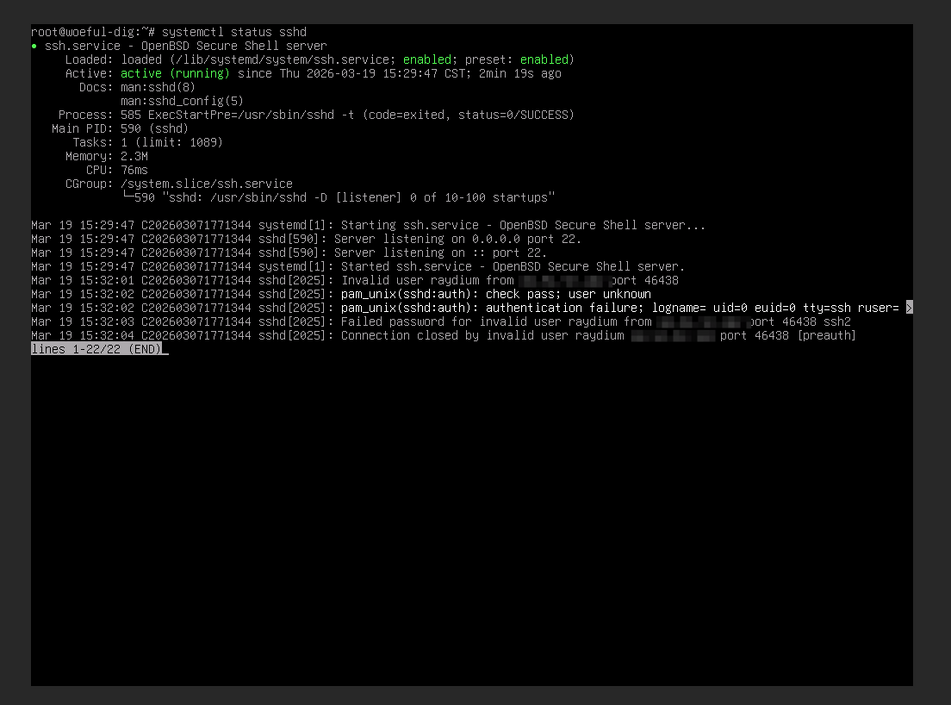

- 诊断: 检查 SSH 服务的运行状态:

systemctl status sshd

或者在 Debian/Ubuntu 系统上:

systemctl status ssh

急救:

如果状态显示为 inactive (dead) 或 failed,尝试手动启动它:

systemctl start sshd

为了防止下次重启再次失效,设置其开机自启:

systemctl enable sshd

3. 配置文件语法错误导致服务启动失败

如果你刚修改过 /etc/ssh/sshd_config 文件(比如修改端口、禁用密码登录等),不小心多打了一个字母,保存并重启系统后,sshd 服务会因为语法错误而彻底罢工。

- 诊断: 在 VNC 中执行启动命令时,如果提示失败,可以查看详细的系统日志:

journalctl -xeu sshd.service

或者让 sshd 帮我们检查配置文件的语法错误:

sshd -t

- 如果配置有错,系统会精准地告诉你哪一行写错了(例如:

line 15: Bad configuration option)。 - 修复: 使用

nano /etc/ssh/sshd_config进去把那一行的拼写错误改回来,然后再次systemctl start sshd。

四、 深度排查 3:Permission denied / 密钥错误 (权限被拒绝)

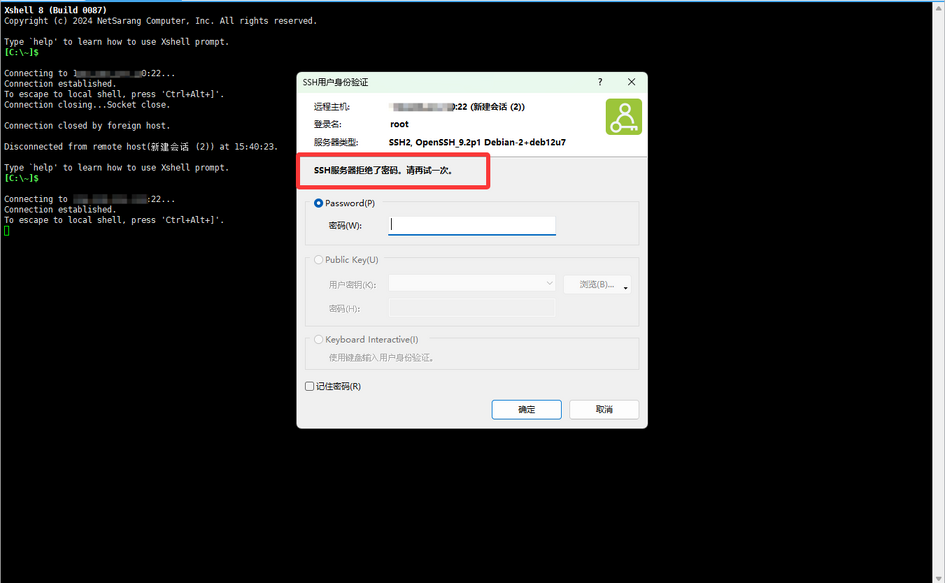

走到这一步,说明网络通畅,SSH服务也在正常运转,但这台服务器的“保安”觉得你身份可疑,不让你进。

1. Root 密码真的输错了

人的记忆是不可靠的。特别是很多服务商在开通 VPS 时,会随机生成一串诸如 a8F!k9Lz@ 这样反人类的初始密码。

- 修复: 不要怀疑自己,直接去 VPS 控制面板(KiwiVM)寻找 Root password modification 或 Reset Root Password 选项。点击重置后,系统会强制修改密码并重启 VPS。用新生成的密码重新登录即可。

2. 密钥认证失败:~/.ssh 目录权限“洁癖”

如果你配置了更加安全的 SSH Key (密钥对) 登录,但依然提示 Permission denied (publickey),90% 的概率是因为 Linux 对密钥文件的权限要求有着极其变态的“洁癖”。

如果别人能随意读取或修改你的密钥文件,那么密钥登录就失去了意义。因此,如果你的 .ssh 目录或 authorized_keys 文件的权限设置过宽,SSH 服务会直接拒绝读取它们。

- 行动: 通过 VNC 控制台登录(或使用密码登录,如果你还没禁用密码的话)。

- 修复核心权限: 严格执行以下权限锁定命令:

# 设定当前用户根目录的权限 (不能开放给所有用户组写入) chmod 750 ~ # 设定 .ssh 文件夹的权限:仅所有者可读写执行 (rwx------) chmod 700 ~/.ssh # 设定公钥记录文件的权限:仅所有者可读写 (rw-------) chmod 600 ~/.ssh/authorized_keys

修复权限后,通常无需重启 sshd,直接在本地重新尝试连接即可。

3. 公钥粘贴格式错误

在将本地的 .pub 公钥内容复制到 VPS 的 ~/.ssh/authorized_keys 文件时,不小心在中间多加了一个换行符,或者复制漏了最后一个字符,都会导致指纹无法匹配。

- 修复: 在 VNC 中使用

cat ~/.ssh/authorized_keys查看。正常情况下,一个公钥必须完完整整地占据单独的一行(通常以ssh-rsa或ssh-ed25519开头,以你的电脑用户名结尾)。如果断行了,使用nano编辑器将其退格拼接到同一行。

五、 特殊疑难杂症:Host key verification failed

这是一个非常经典的报错。表现为你在本地终端输入 ssh root@IP 后,弹出一大段充满感叹号的警告提示,包含 "WARNING: REMOTE HOST IDENTIFICATION HAS CHANGED!"。

原理解析:

每次你连接一台全新的 VPS 时,你的本地电脑都会悄悄把这台服务器的唯一指纹记录在本地的一个叫

known_hosts的文件里。如果你把这台 VPS 重装了操作系统,它的服务器指纹就变了。当你再次连接相同的 IP 时,你的本地电脑一对比:“哎?IP 没变,但指纹不对!这可能是一个伪造的钓鱼服务器!” 于是出于保护机制,强制掐断了连接。

修复 (本地电脑操作):

你只需要告诉你的本地电脑:“我知道它重装了,把旧的指纹删掉吧”。

如果你使用的是 Windows/Mac/Linux 的终端,直接执行以下命令(将 IP 替换为你的 VPS IP):

ssh-keygen -R 你的VPS_IP地址

系统会提示 Host 你的VPS_IP地址 has been removed。再次发起 SSH 连接,输入 yes 接受新的指纹即可。

六、 终极救援原则:永远相信 VNC

在这篇指南中,我们反复提到了 VNC Console (或称 KVM/Serial Console)。

请记住一条铁律:只要你的 VPS 还在开机状态,无论 SSH 怎么崩溃、无论防火墙怎么乱拦截,VNC 控制台永远能让你以物理机插显示器的方式进入系统。

VNC 是不依赖于系统网络配置的底层带外管理工具。如果你尝试了上述所有方法依然无果,请静下心来:

- 打开服务商面板的 VNC。

- 输入

root和密码(由于 VNC 是模拟物理键盘,可能不支持复制粘贴,且注意排查输入法的大写锁定)。 - 使用

ping 8.8.8.8测试外网连通性。 - 使用

ip addr检查网卡是否正常获取了 IP 地址。 - 检查系统日志

tail -n 50 /var/log/auth.log来寻找 SSH 拒绝登录的蛛丝马迹。

结语与下一步行动

SSH 故障排查是一个建立排错逻辑的绝佳过程。当你能够熟练地从网络层、服务层、认证层逐一剥丝抽茧定位问题时,你就不再是一个只会复制粘贴命令的新手,而是初步具备了独立解决问题的架构师思维。