搬瓦工VPS首次登錄清單(基本安全加固及初始化步驟)

更多語言

更多操作

這篇文章的內容面向新手的詳盡指南,手把手帶你完成VPS的最核心初始化工作。我們會直接提供經過實戰檢驗的、最簡潔的命令行操作步驟來幫你完成首次登錄需要完成的事情。

第一階段:進入系統與基礎環境更新

在我們開始之前,首先要確保系統本身是最新的,沒有已知的安全漏洞。本教程以目前最適合新手、社區生態較好的 Ubuntu / Debian 系統為例。

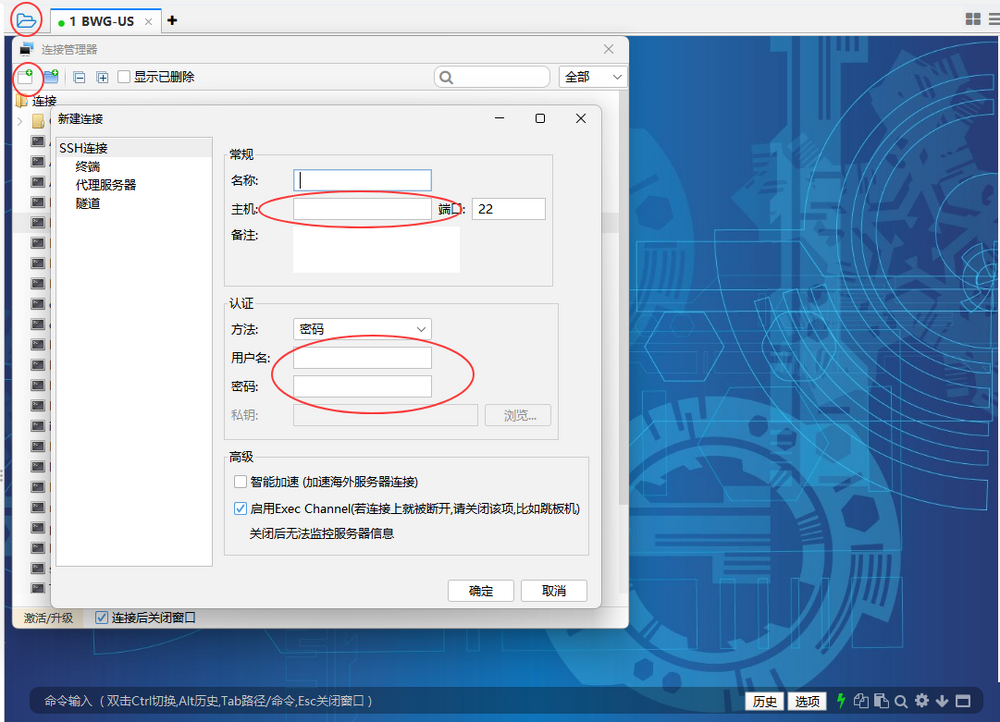

1. 首次 SSH 連接

- 在本地電腦上打開終端(Windows 可以使用 PowerShell 或 CMD,macOS 使用 Terminal),輸入以下命令並回車:

ssh root@你的VPS_IP地址

如果是首次連接,系統會彈出一長串關於指紋(ECDSA key fingerprint)的警告,這是正常的安全機制。輸入 yes 並回車,隨後輸入你的Root密碼(注意,Linux環境下輸入密碼時屏幕不會顯示任何字符,盲打完畢後直接回車即可)

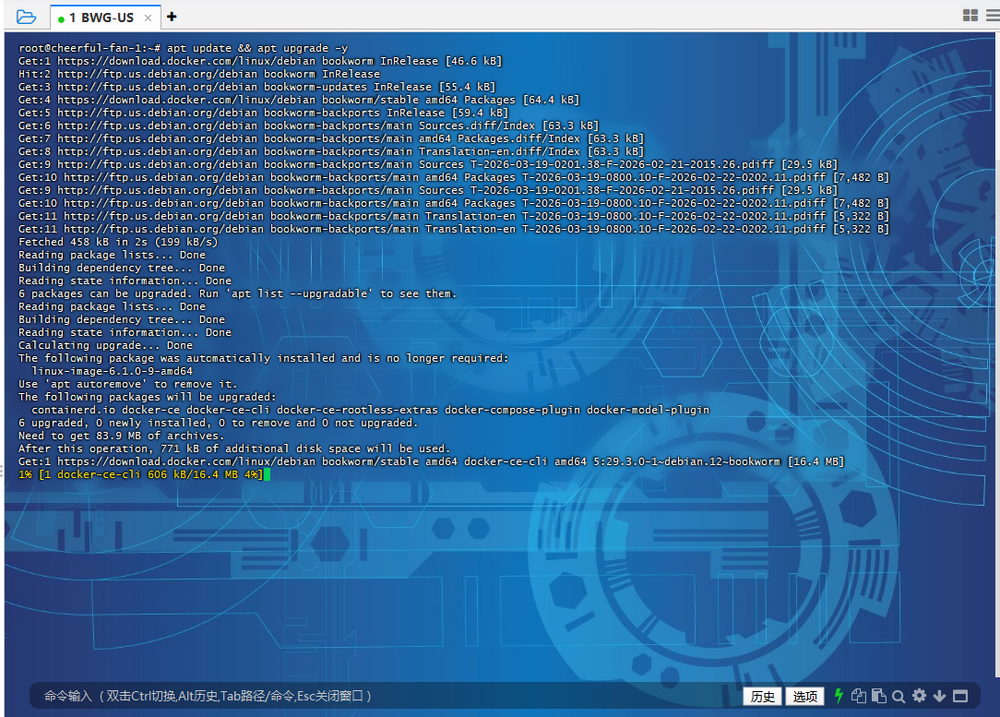

2. 更新軟體包列表與升級系統

成功登入後,第一件事就是更新作業系統的軟體源和已安裝的軟體包。這就像是給你的手機系統打最新的安全補丁。

apt update && apt upgrade -y

apt update:從伺服器獲取最新的軟體列表。apt upgrade -y:根據最新的列表,將系統中所有老舊的軟體升級到最新版本。-y表示在升級過程中自動回答「yes」,無需人工干預。

第二階段:更改SSH埠 - 拒絕非法入侵

默認的SSH埠是 22,這是全網掃描機器人最喜歡光顧的地方。修改埠並啟用密鑰登錄,能幫你屏蔽99.9%的自動化攻擊。

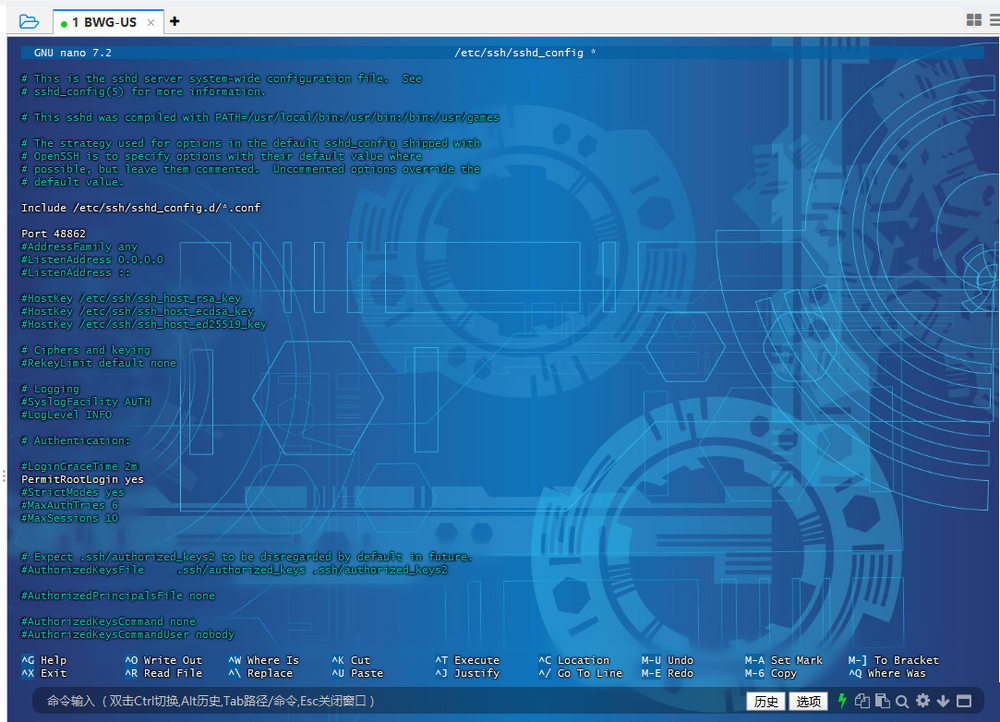

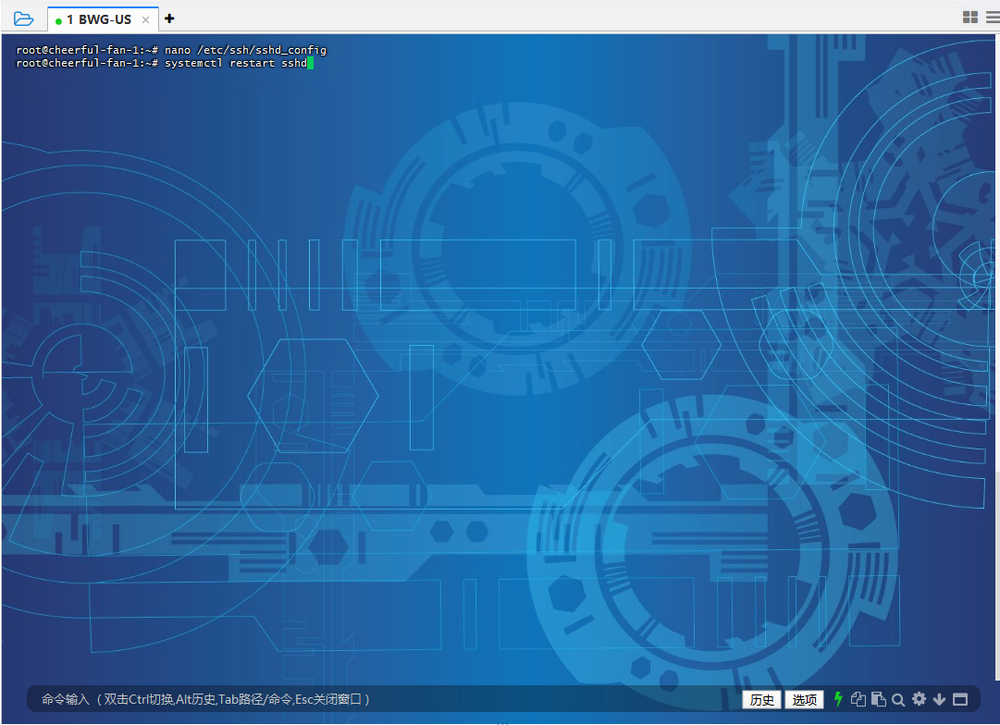

1. 修改默認 SSH 埠

我們需要編輯SSH的配置文件。這裡使用系統自帶的 nano 文本編輯器。

nano /etc/ssh/sshd_config

使用鍵盤方向鍵向下滾動,找到被注釋掉的這一行:#Port 22。 將其修改為一個不常用的埠號(建議在 10000 到 65000 之間),例如我們改為 48862。請去掉前面的 # 號:

Port 48862

修改完成後,按下 Ctrl + O 保存,回車確認,然後按下 Ctrl + X 退出編輯器。

重啟SSH服務以使配置生效:

systemctl restart sshd

⚠️ 警告: 重啟服務後,千萬不要關閉當前的SSH窗口! 請立刻打開一個全新的終端窗口,使用新埠測試是否能成功連接: ssh -p 48862 root@你的VPS_IP地址 如果新窗口能成功連上,你才可以安全地關閉舊窗口。如果連不上,你還可以在舊窗口中把配置改回來,避免自己被鎖在外面。

2. 進一步防禦:配置 SSH 密鑰登錄

密碼可能會被暴力破解,但長達幾千位的非對稱密鑰則在算力上堅不可摧。我們需要在本地電腦生成一對鑰匙(公鑰和私鑰),然後把公鑰放在VPS上,私鑰留在本地。

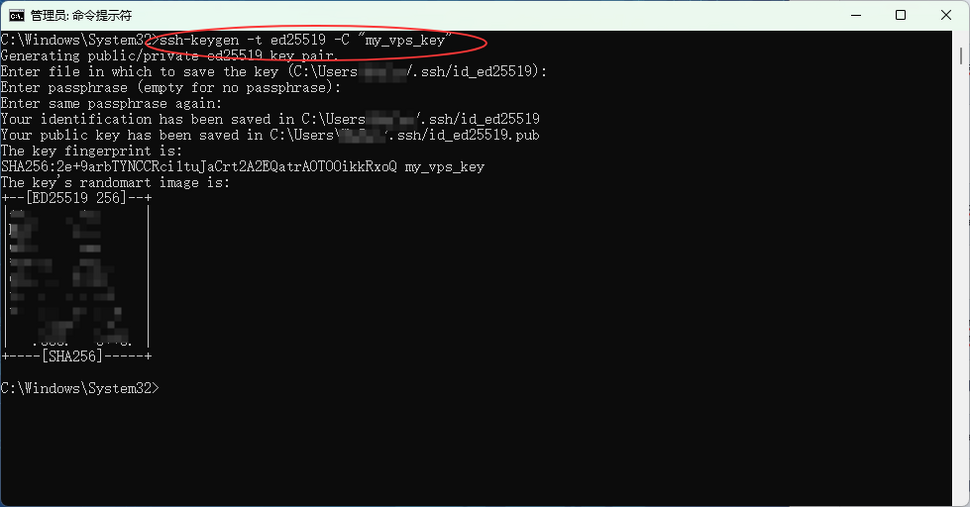

在你的本地電腦終端(不是VPS上)執行:

ssh-keygen -t ed25519 -C "my_vps_key"

將公鑰傳輸到VPS:

- 如果你的本地是 Mac/Linux:

ssh-copy-id -p 28492 root@你的VPS_IP地址

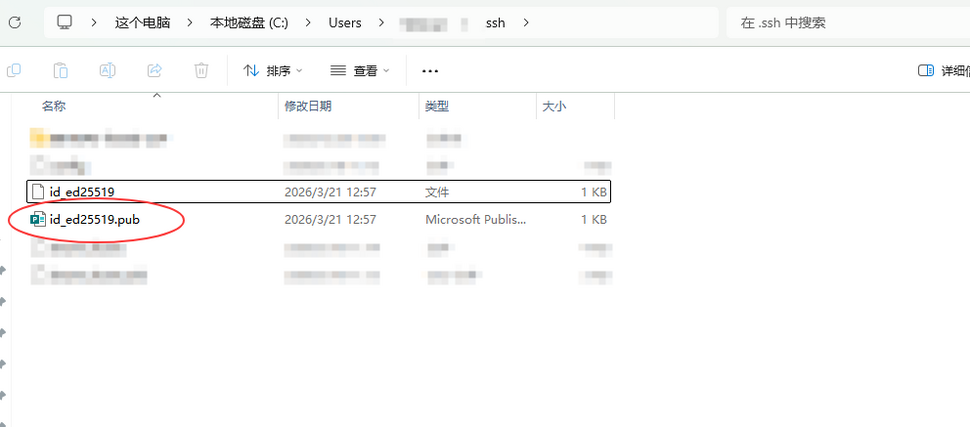

- 如果你的本地是 Windows: 你需要手動將本地

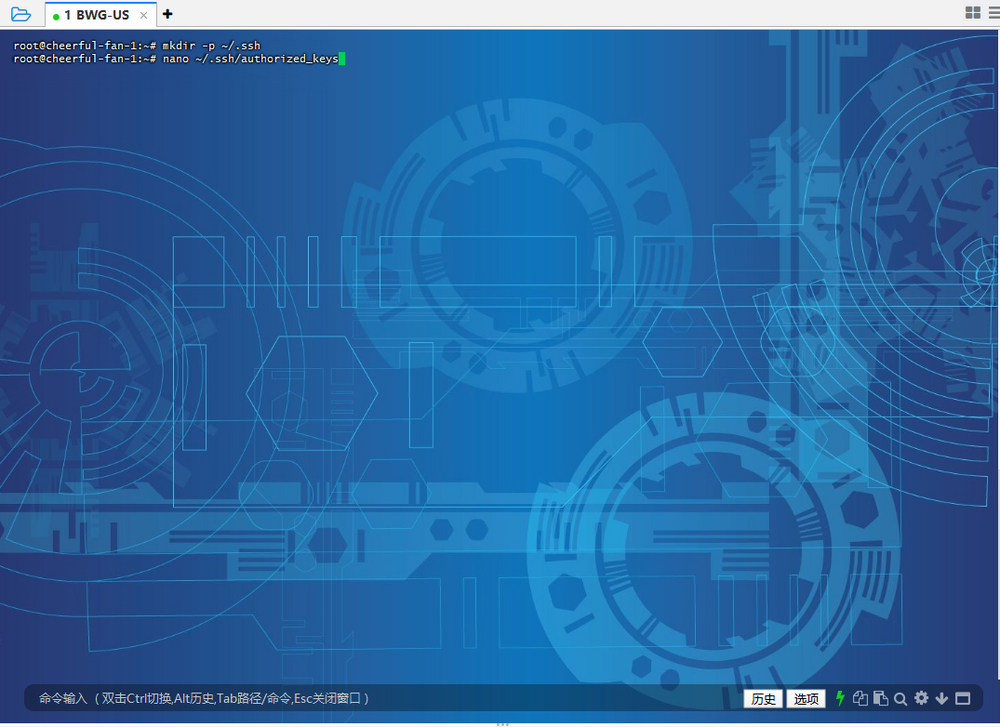

C:\Users\你的用户名\.ssh\id_ed25519.pub文件裡面的那一長串文本複製下來。然後回到 VPS的終端,執行以下命令將公鑰粘貼進去:

mkdir -p ~/.ssh nano ~/.ssh/authorized_keys

- 將複製的公鑰文本粘貼進去,

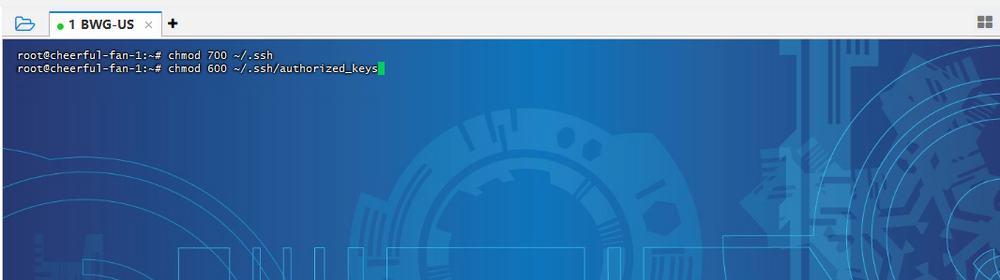

Ctrl + O保存,Ctrl + X退出。接著設置極其嚴格的權限以確保安全:

chmod 700 ~/.ssh chmod 600 ~/.ssh/authorized_keys

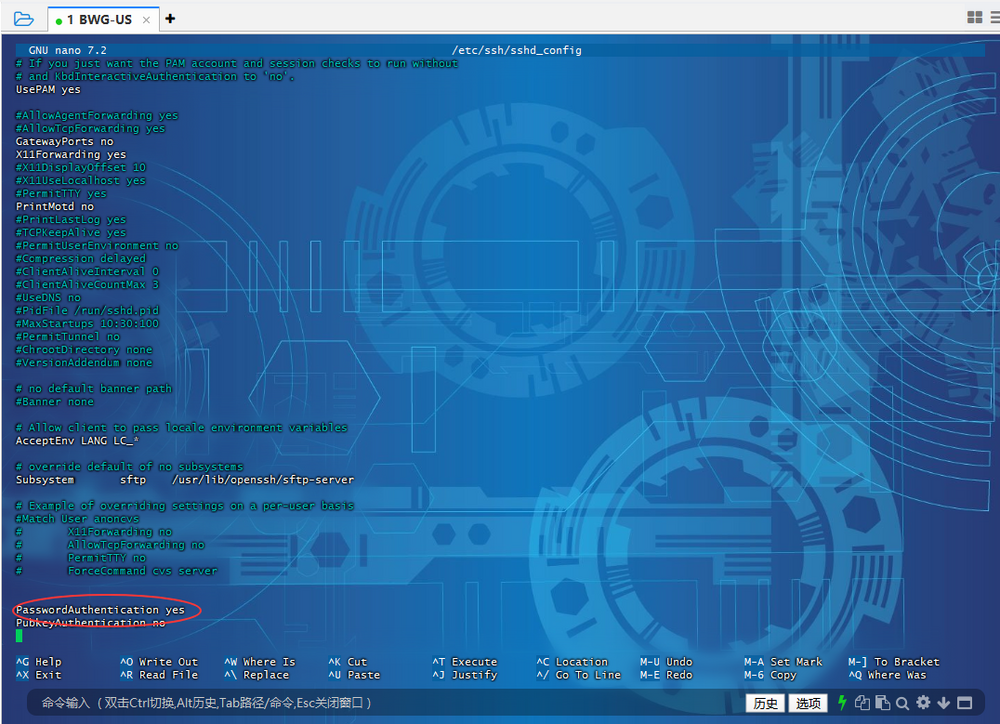

關閉密碼登錄: 當你確認可以通過密鑰免密碼成功登錄後,我們要徹底把密碼登錄的門焊死。 再次編輯SSH配置:

nano /etc/ssh/sshd_config

找到 PasswordAuthentication,將其修改為 no:

PasswordAuthentication no

保存並退出,再次重啟SSH服務:systemctl restart sshd。至此,你的伺服器已經變成了銅牆鐵壁。

第三階段:部署 UFW 系統級防火牆

即使修改了SSH埠,如果後續你安裝了其他軟體暴露了不必要的埠,依然存在風險。我們需要一個防火牆來實行「白名單」制度:除了我允許的,其他一律攔截。

Ubuntu/Debian 推薦使用 ufw (Uncomplicated Firewall)。

1. 安裝與配置基礎規則

apt install ufw -y

首先,設定默認規則:拒絕所有外部主動連接進來的請求,允許所有伺服器內部向外發送的請求。

ufw default deny incoming ufw default allow outgoing

2. 放行必要的埠

這是最關鍵的一步,必須先放行你剛剛修改的SSH埠,否則一旦啟用防火牆,你就會立刻失聯!

ufw allow 48862/tcp

如果你未來打算運行一些個人工具(例如通過容器部署探針、筆記軟體等),並希望通過 http://你的IP:端口 的形式最直接、最純淨地訪問它們,你可以在此時或者未來放行對應的埠。例如,放行常用的 80、443 以及一個自定義的 3001 埠:

ufw allow 80/tcp ufw allow 443/tcp ufw allow 3001/tcp

3. 啟用防火牆

確認SSH埠已放行後,啟動防火牆:

ufw enable

系統會提示這可能會中斷當前的SSH連接,輸入 y 確認。查看當前防火牆狀態和放行列表:

ufw status

第四階段:網絡基建與性能優化

為了讓你的伺服器與外界的通信更加順暢,特別是應對高延遲、容易丟包的跨國網絡環境,我們需要開啟一項內核級的網絡優化技術。

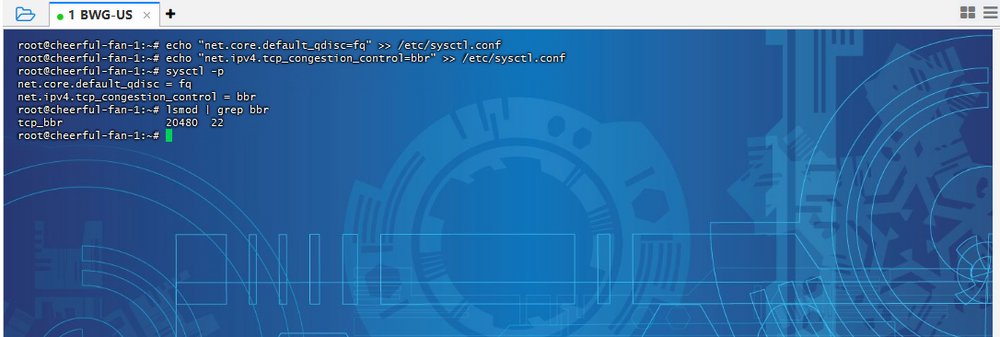

開啟 BBR 擁塞控制算法

BBR(Bottleneck Bandwidth and Round-trip propagation time)是 Google 開發的一種網絡擁塞控制算法,能顯著提升網絡的吞吐量並降低延遲。現代的Linux內核(4.9以上)已經原生集成了該模塊。

直接修改系統配置文件:

echo "net.core.default_qdisc=fq" >> /etc/sysctl.conf echo "net.ipv4.tcp_congestion_control=bbr" >> /etc/sysctl.conf

應用並使其立即生效:

sysctl -p

驗證 BBR 是否成功開啟:

lsmod | grep bbr

如果輸出結果中包含 tcp_bbr 字樣,說明配置已大功告成。此時你的伺服器網絡傳輸能力已經得到了極大的釋放。

第五階段:時區校準與基礎工具包

最後,為了方便後續的日常維護和問題排查,我們需要將伺服器時間調整到本地時區,並安裝一些不可或缺的系統工具。

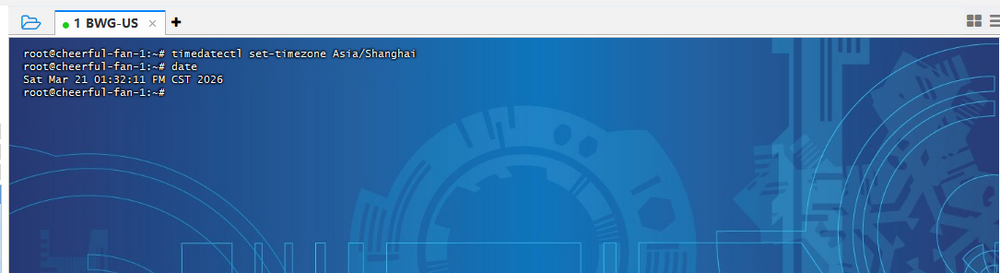

1. 設置系統時區

如果你的VPS位於海外,默認時間通常是UTC時間。為了在看系統日誌、設置定時任務(Cron)時不會因為時差產生混亂,建議將其修改為你所在的時區(例如北京時間):

timedatectl set-timezone Asia/Shanghai

輸入 date 命令即可查看當前時間是否已正確更改。

2. 安裝必備的運維兵器

把這些輕量級的工具備齊,以後遇到任何問題都能遊刃有餘地排查:

apt install curl wget htop tmux net-tools -y

- curl & wget: 命令行下的網絡下載神器,幾乎所有的一鍵安裝腳本都要依賴它們。

- htop: 強化版的任務管理器。輸入

htop,你可以直觀地看到每個CPU核心的負載、內存占用以及到底是誰在消耗系統資源。 - tmux: 終端復用大師。當你需要執行一個耗時極長的任務時(比如編譯安裝),在

tmux窗口裡運行,即使你不小心關閉了本地電腦的SSH軟體,任務依然會在伺服器後台安全地執行。

結語

至此,你的VPS已經從一個 什麼都沒有的狀態 變成了一個兼具高安全性與高性能的「精裝堡壘」。它不僅抵禦了潛伏在暗處的惡意掃描,也為未來部署各類純粹、高效的後端服務打下了最堅實的基礎。