搬瓦工VPS被入侵導致「濫用暫停」的排查與快照恢復指南

更多語言

更多操作

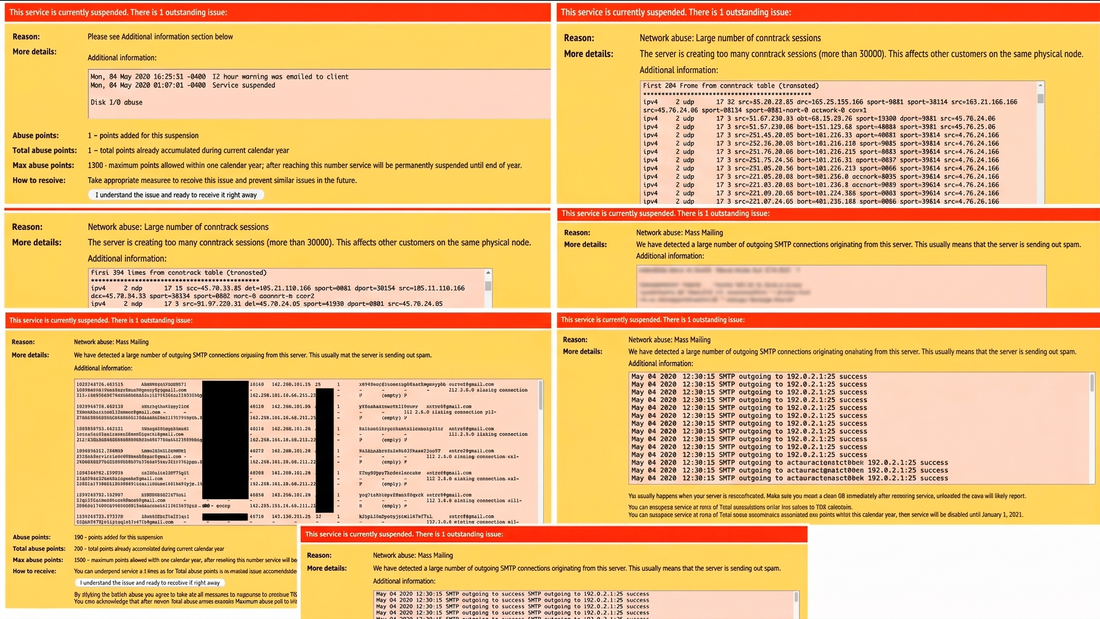

在登錄搬瓦工 KiwiVM 控制面板管理 VPS 時,部分用戶可能會遇到系統提示 "This service is currently suspended."(該服務目前已被暫停)的紅色警告信息。

這種情況對於並非個例。許多初學者在剛使用 VPS 時,缺乏必要的安全防護意識,導致服務器遭受黑客入侵並淪為惡意網絡行為的工具(俗稱「肉雞」)。搬瓦工官方擁有嚴格的網絡風控與監控機制,一旦發現你的服務器存在違規濫用行為,便會立即暫停該服務並扣除相應的「濫用積分(Abuse points)」。

本文將結合搬瓦工官方服務條款(TOS)及常見的封禁提示,帶你分析服務器被入侵的潛在原因,指導你如何解除封鎖、排查問題,並利用 KiwiVM 自帶的自動備份(Automatic backups)與快照(Snapshot)功能,找回數據或重新定製一個純淨安全的基礎環境。

一、 讀懂警告信息:五種常見的濫用封禁原因

根據大量被封禁用戶的後台截圖信息匯總(見上圖),以及搬瓦工官方 TOS 的嚴格規定,濫用警告主要分為以下幾種。如果你看到了這些提示,說明你的服務器可能被黑客控制:

1. Network abuse: Mass Mailing (大量發送垃圾郵件)

- 提示特徵:

We have detected a large number of outgoing SMTP connections originating from this server.(檢測到大量發往目標 25 端口的 SMTP 請求)。 - 代表什麼: 你的服務器被植入了發信木馬,淪為了垃圾郵件發送中繼(Spam Bot)。黑客正在利用你的機器大量發送垃圾營銷郵件或釣魚郵件。搬瓦工 TOS 對濫發垃圾郵件是零容忍的。

2. Large number of conntrack sessions (超量並發)

- 提示特徵:

The server is creating too many conntrack sessions (more than 30000).下方通常伴隨着密密麻麻的 UDP/TCP 記錄。 - 代表什麼: 你的機器正在參與 DDoS 攻擊(如 UDP Flood)。你的服務器成了攻擊別人網站的武器,瞬間發出的大量連接耗盡了宿主機的網絡資源。

3. Disk I/O & CPU abuse (磁盤讀寫與 CPU 濫用)

- 提示特徵: 提示

Disk I/O abuse或CPU abuse,且通常在暫停前幾小時會收到一封警告郵件。 - 代表什麼: 搬瓦工 TOS 明確規定,禁止長時間(4小時以上)持續進行超過 100 MiB/s 的磁盤讀寫,也禁止長時間跑滿 CPU。這個提示出現,說明服務器被植入了惡意挖礦腳本,導致硬件資源被榨乾。

4. Port Scanning (網絡端口掃描與暴力破解)

- 提示特徵:

Outgoing port scanning detected.或類似的大量對外探測行為警告。 - 代表什麼: 黑客控制了你的機器使用

masscan或nmap等工具,掃描互聯網上其他服務器的 SSH 端口並嘗試暴力破解。這會引發大量外部防火牆的自動投訴(Abuse Reports)。

5. Hosting of Malicious Content (釣魚網站與惡意軟件託管)

- 提示特徵: 收到附帶第三方安全機構(如 Spamhaus, Netcraft)投訴原文的警告郵件,提示存在 Phishing Site。

- 代表什麼: 黑客利用你的 Web 服務器(如 Nginx/Apache)漏洞,在你的網站目錄下悄悄上傳了偽造的 PayPal、蘋果 ID 或銀行登錄頁面,用於騙取他人的賬號密碼。一旦被報告,搬瓦工會立刻暫停你的服務器。

注意: 搬瓦工實行濫用積分制。每次違規都會被扣除幾十分到上百分不等。一旦年度積分被扣光,這台機器將在本年度被永久強制關機,且無法退款!

二、 為什麼服務器會被入侵

黑客通常不會針對某個特定的普通人,他們使用自動化腳本在全網 24 小時不斷掃描。你中招的原因通常是以下幾點:

- 使用了極弱的 SSH 密碼: 比如

root123、admin,或者仍在使用默認的 22 端口,被黑客跑字典暴力破解了。 - 運行了來路不明的一鍵腳本: 很多看似方便的一鍵腳本,其實底層夾帶了私貨,運行的瞬間就給你留了後門。

- Web 程序存在漏洞: 比如你搭建了 WordPress 網站,但使用了破解版的主題、存在漏洞的老舊插件,黑客通過 Web 漏洞拿到了系統的執行權限。

三、 解除暫停與緊急排查措施

第一步:承諾解決,解除暫停

在紅色警告框的底部,你會看到一個按鈕:I understand the issue and ready to resolve it right away(我了解此問題並準備立即解決)。

- 注意: 點擊這個按鈕後,服務器會重新開機並解除封鎖。但你只有非常短的時間(可能只有幾十分鐘)來修復問題。如果搬瓦工再次檢測到濫用行為,會立刻進行二次封禁,並扣除更多積分!

第二步:緊急排查(適用於有一定 Linux 基礎的用戶)

一旦解除暫停,立即通過 SSH 登錄服務器,進行快速排查:

- 揪出惡意進程: 輸入

top或htop,按P鍵(按 CPU 占用排序)。如果你看到名字非常奇怪的進程(如隨機亂碼字母,或者占用 99% CPU 的進程),直接kill -9 进程PID殺掉它。 - 檢查異常連接: 輸入

netstat -antp,查看有哪些可疑的進程在大量對外發起連接(尤其是 25 端口或大量的 UDP 連接)。 - 檢查定時任務: 黑客通常會把木馬寫進定時任務里防殺。輸入

crontab -l和cat /etc/crontab,如果看到不認識的命令立刻刪掉(必要的話可以諮詢AI)。

四、利用備份與快照恢復生產環境

由於高明的黑客會隱藏進程、替換系統底層命令(如修改 netstat 讓你什麼都查不到),手動清理往往斬草不除根。最安全、最徹底的做法是利用備份回滾,或者推倒重來。

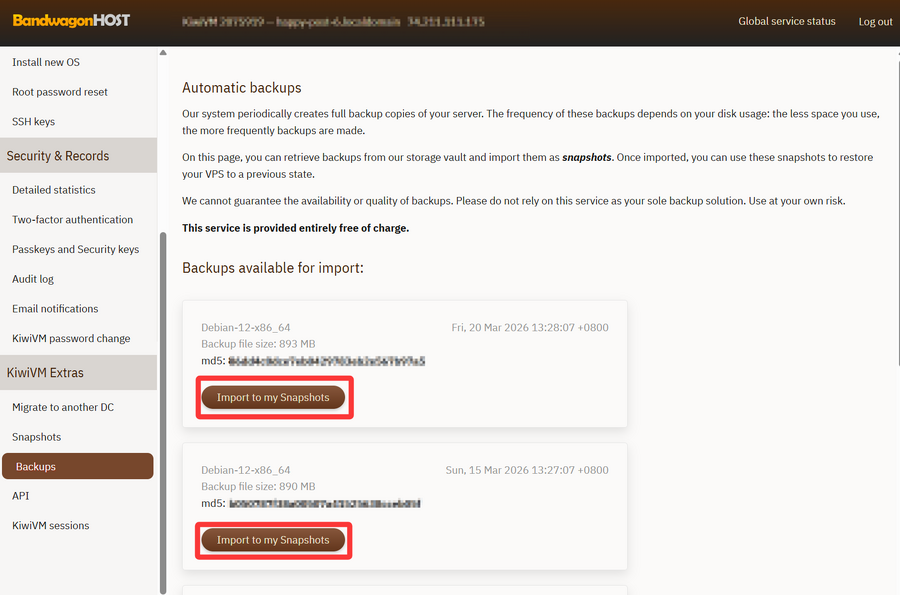

方案一:利用搬瓦工的自動備份(推薦優先嘗試)

搬瓦工會在後台定期為服務器創建備份(見上圖),通常可以保存最近一到兩個月的歷史數據。你可以通過它找回「被入侵前」的乾淨系統。

- 查找歷史備份: 在 KiwiVM 面板左側找到 Automatic backups(自動備份)。在這裡你會看到按日期排列的備份列表。

- 導入為快照: 選擇一個你認為還未被入侵的較早日期(比如上個月的某一天),點擊下方的按鈕

Import to my Snapshots(導入為快照)。 - 執行恢復: 導入完成後,前往左側的 Snapshots(快照)菜單,找到剛才導入的備份快照,點擊

Restore(恢復)。系統會覆蓋當前硬盤,回到那個日期的狀態。 - 黃金搶救期(極度重要): 恢復成功並開機後,請立即、第一時間通過 SSH 登錄(因為服務器漏洞大概率還存在)!

- 立刻修改系統密碼:

passwd root - 頻繁檢查是否還有異常進程:

top - 如果發現一切正常,說明你成功回到了未被感染的時期;請馬上修改 SSH 為高位端口或開啟密鑰登錄,進行安全加固。如果發現剛開機或者運行一段時間後問題又出現,說明那個日期的備份也已經中毒了,請嘗試更早的備份,或者直接使用「方案二」。

- 立刻修改系統密碼:

方案二:徹底抹除,重裝純淨系統

如果自動備份無法拯救,或者你不需要保留數據,推倒重來是唯一的選擇。

- 徹底抹除: 在 KiwiVM 面板左側找到

Install new OS,選擇Debian 12或你熟悉的系統,點擊重裝。這將徹底物理抹除硬盤上的所有惡意代碼。 - 安全三板斧: 新系統裝好後的前 5 分鐘是絕對純淨的,立刻登錄執行安全加固:

- 修改 SSH 端口: 徹底拋棄 22 端口,改為五位數的高位端口(如 45678)。

- 開啟密鑰登錄並禁用密碼: 配置 SSH Key 登錄,修改

sshd_config把PasswordAuthentication設為no。(黑客再也無法通過暴力破解密碼進入)。 - 更新補丁: 運行

apt update && apt upgrade -y。

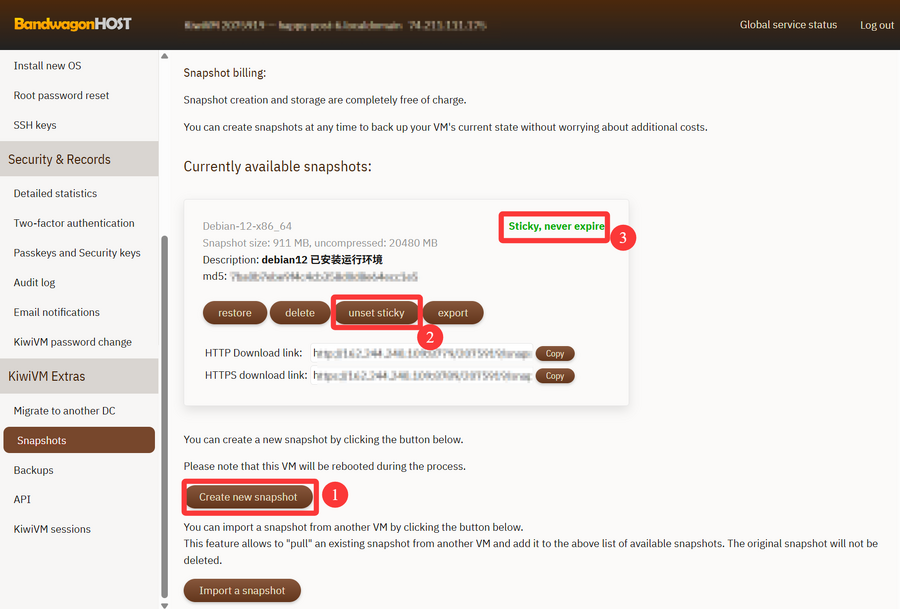

- 創建專屬「安全純淨版快照」:

- 使用官方且安全的命令,安裝好運行環境。

- 在安裝任何第三方軟件或者部署數據前,回到 KiwiVM 的 Snapshots 菜單。

- 點擊 Create new snapshot,描述寫上:

debian12 已安装运行环境。 - 點擊該快照的

set sticky按鈕,將其標記為永久保存。以後無論怎麼折騰,一鍵讀檔 3 分鐘即可滿血復活(可以最多保持2個永久快照)。

寫在最後

服務器被入侵並不可怕,可怕的是重裝系統後依然不改密碼、不改端口,在同一個坑裡反覆跌倒,最終導致機器被永久封禁。

遇到濫用封禁時,請先冷靜理清思路。利用好搬瓦工的 Automatic backups 找回數據,或利用 Snapshot 定製備份。只有養成良好的安全習慣並善用官方工具,你才能在折騰 VPS 的道路上高枕無憂。