搬瓦工KiwiVM面板配置SSH密钥登录:修订间差异

更多语言

更多操作

小无编辑摘要 |

小无编辑摘要 |

||

| 第44行: | 第44行: | ||

另一个配置SSH公钥的地方是在<code>KiwiVM面板</code>中,点击<code>Client Area</code>=><code>Services</code>=><code>My Services</code>,在服务器列表中找到需要配置公钥的服务器,然后点击齿轮,再点击<code>Open KiwiVM</code>: | 另一个配置SSH公钥的地方是在<code>KiwiVM面板</code>中,点击<code>Client Area</code>=><code>Services</code>=><code>My Services</code>,在服务器列表中找到需要配置公钥的服务器,然后点击齿轮,再点击<code>Open KiwiVM</code>: | ||

[[File:Image-20260119173344101.png] | [[File:Image-20260119173344101.png]] | ||

打开KiwiVM面板后,点击左侧的<code>SSH keys</code>选项,将Xshell生成的公钥粘贴到此处,然后点击<code>Save SSH keys</code>即可: | 打开KiwiVM面板后,点击左侧的<code>SSH keys</code>选项,将Xshell生成的公钥粘贴到此处,然后点击<code>Save SSH keys</code>即可: | ||

2026年1月20日 (二) 07:07的版本

在日常运维中,我们通常SSH远程管理Linux服务器。默认情况下,SSH使用“用户名 + 密码”方式登录,如果密码强度不足,服务器很容易遭受暴力破解或字典攻击。

虽然可以通过修改SSH监听端口来降低被扫描的概率,但这种方式只能起到一定的防护作用,并不能从根本上解决安全问题。更安全、也更推荐的做法,是使用SSH密钥认证。通过密钥方式登录,可以有效避免密码被破解的风险。

在搬瓦工的KiwiVM控制面板中,可以直接管理和配置SSH密钥,无需复杂的手动操作即可完成密钥部署。

1 生成密钥对

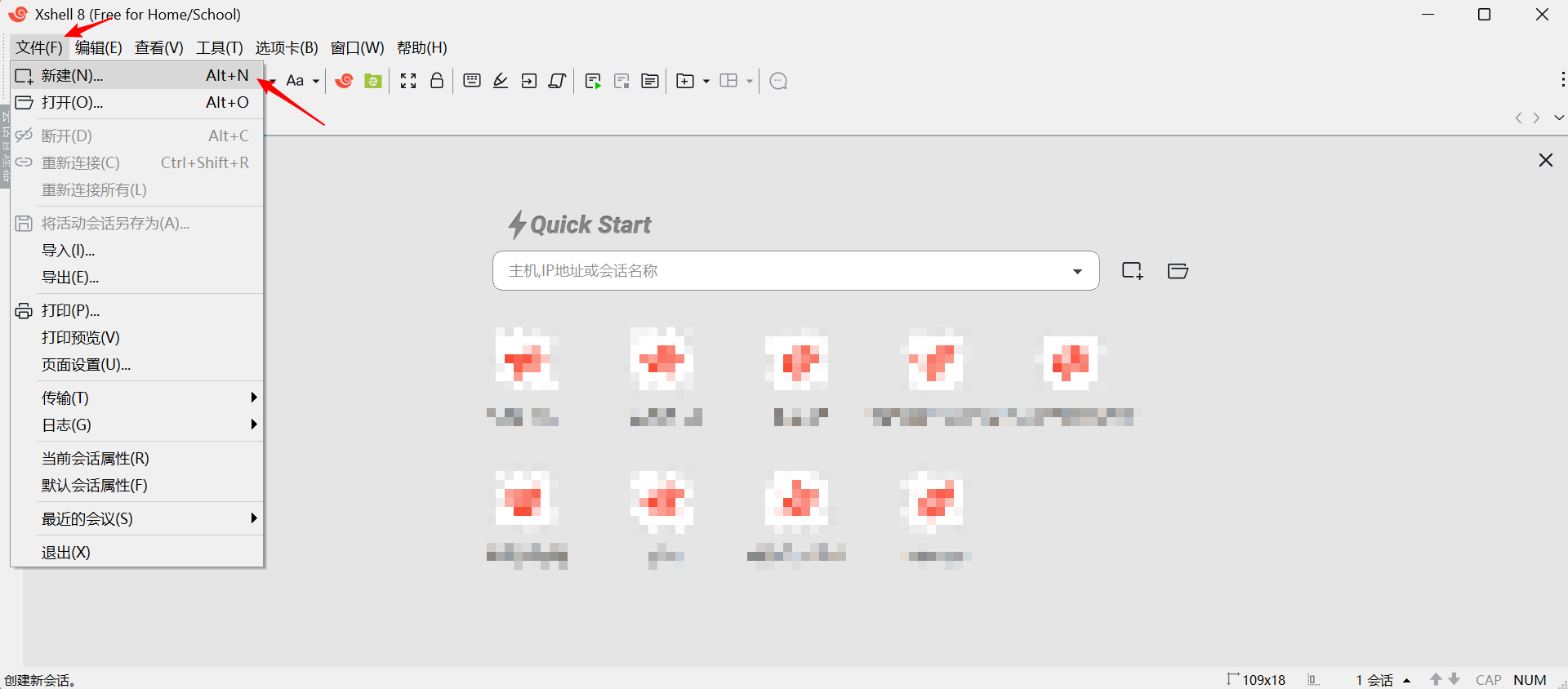

常见客户端都有密钥对生成的功能。下面以Xshell举例,其他客户端的密钥对创建流程大致相同,不再逐一展开,可自行搜索。

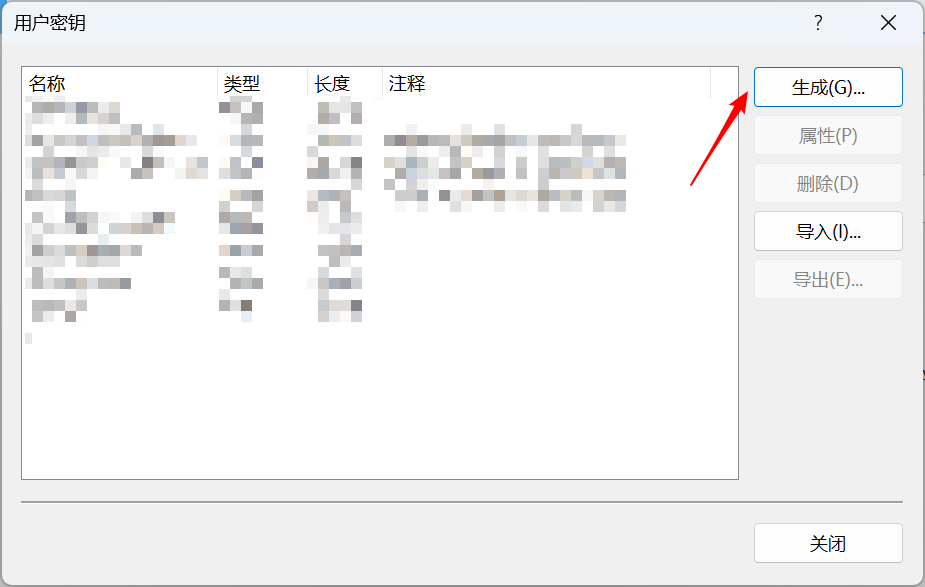

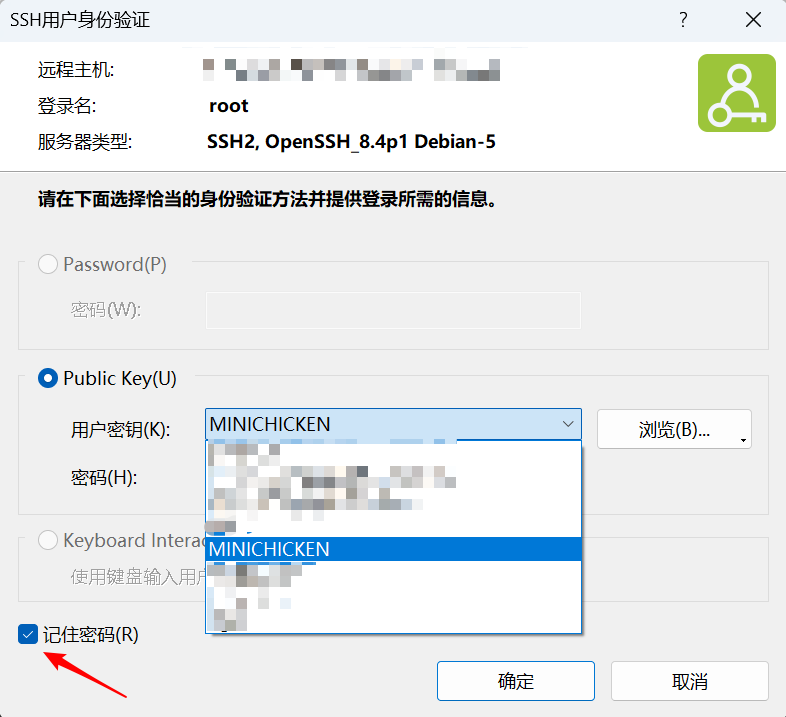

打开Xshell软件,依次点击菜单栏的工具=>用户密钥管理者:

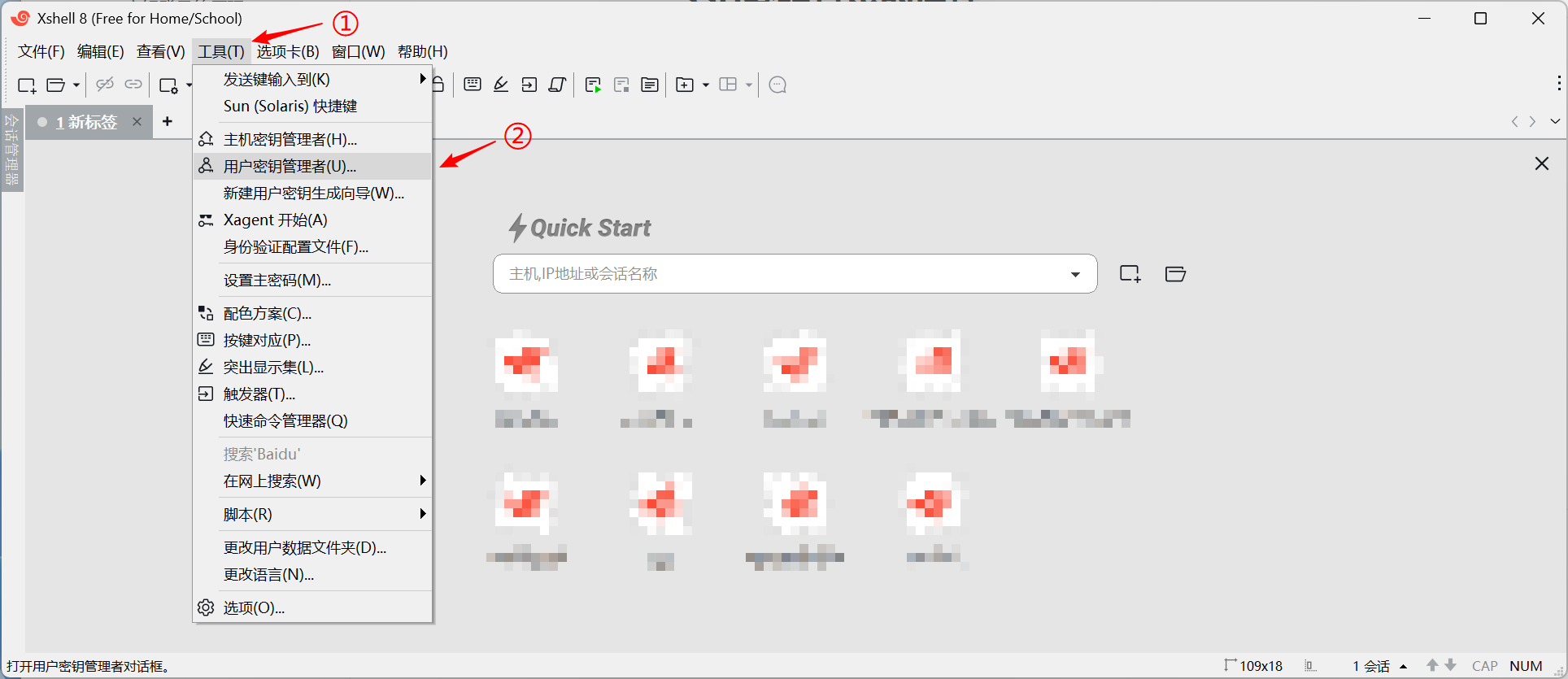

生成密钥参数保持默认即可,一直点击下一步,直到出现以下界面:

密钥名称: 建议用容易标识的名字命名,例如"MINICHICKEN",这样就知道这个密钥是用在"MINICHICKEN"服务器上。

密码: 可选,如果给密钥设置了密码,本质上是给私钥再加一层“锁”,会使私钥以加密形式保存,即便私钥被窃取或泄露,攻击者仍需破解该密码才能使用,从而显著提高攻击难度。

如果未设置密码,点击下一步后,Xshell会询问是否继续,点击是即可。

需要注意的是:以上设置完成后,应该继续点击下一步,而不是完成。

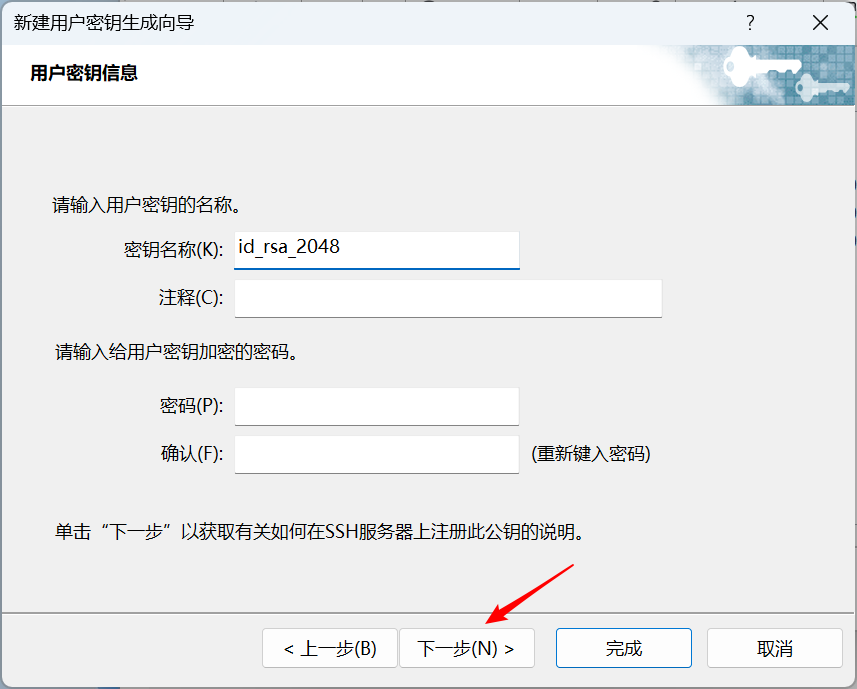

完成以上步骤后,就会生成新的密钥对,私钥会自动保存在Xshell中,公钥需要我们配置到服务器上:

注意:请将上面Xshell生成的公钥复制或者保存好,后面步骤还会需要。

2 在搬瓦工KiwiVM面板配置SSH公钥

在搬瓦工中,有两个地方可以配置SSH公钥。一个是在Manage SSH Keys页面配置,另一个是在KiwiVM面板中配置。

提示:以下两种配置方法中任选一种即可。

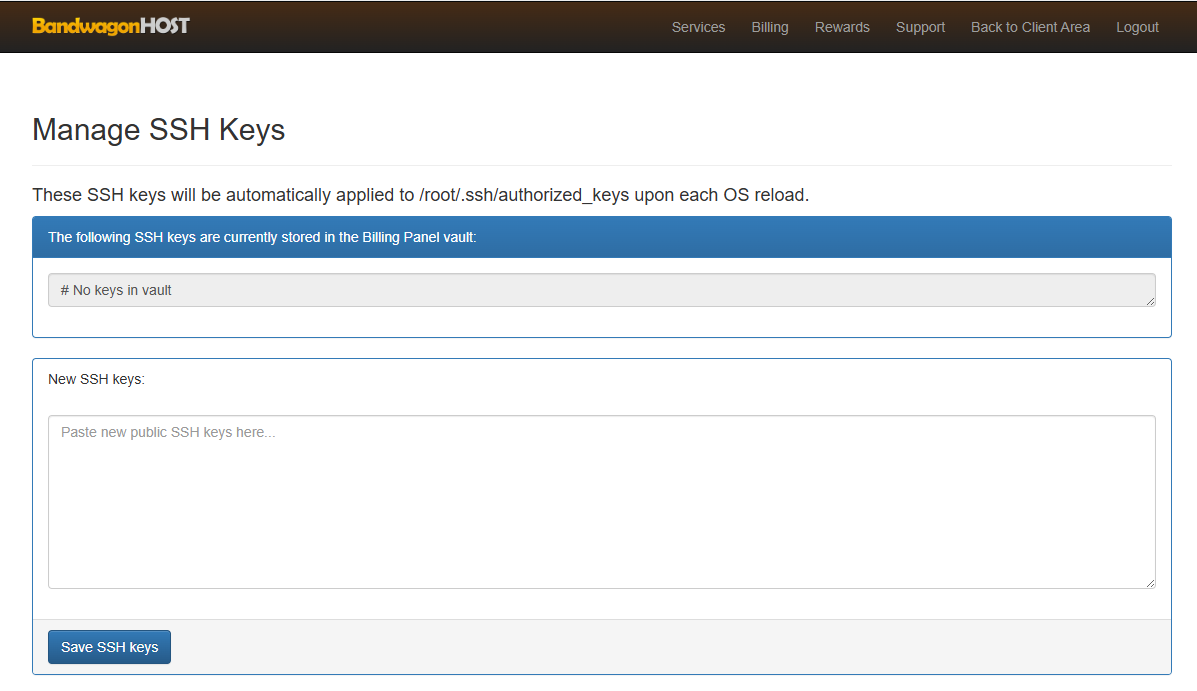

2.1 在Manage SSH Keys页面中配置

打开搬瓦工官网后,点击Client Area=>Services=>My Services=>Manage SSH Keys:

将Xshell生成的公钥粘贴在此处,然后点击Save SSH keys即可将SSH公钥保存到搬瓦工系统中。

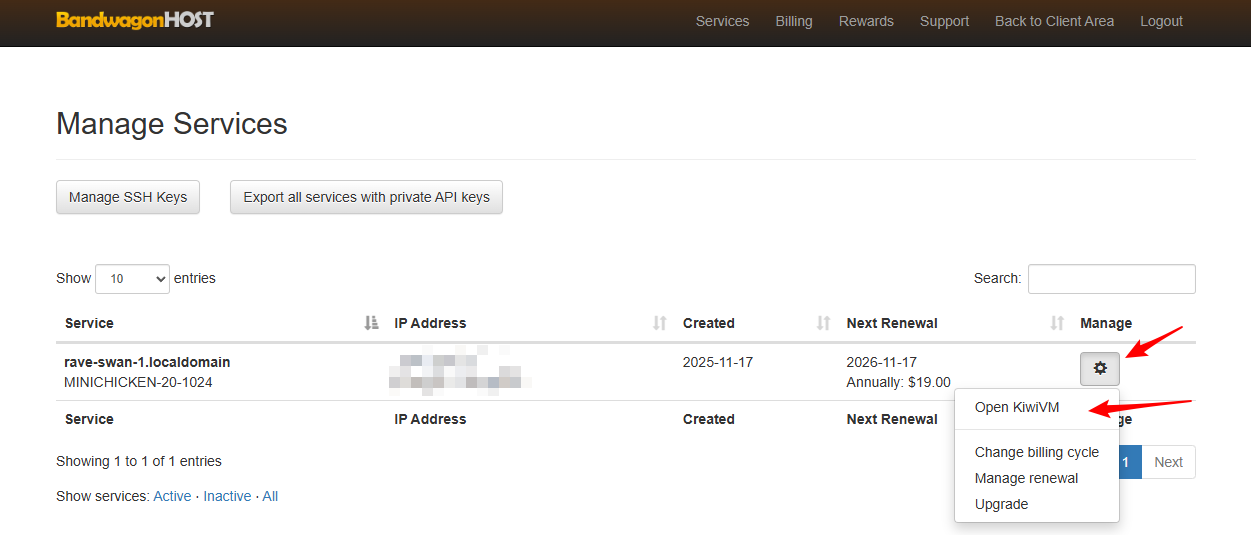

2.2 在KiwiVM面板中配置

另一个配置SSH公钥的地方是在KiwiVM面板中,点击Client Area=>Services=>My Services,在服务器列表中找到需要配置公钥的服务器,然后点击齿轮,再点击Open KiwiVM:

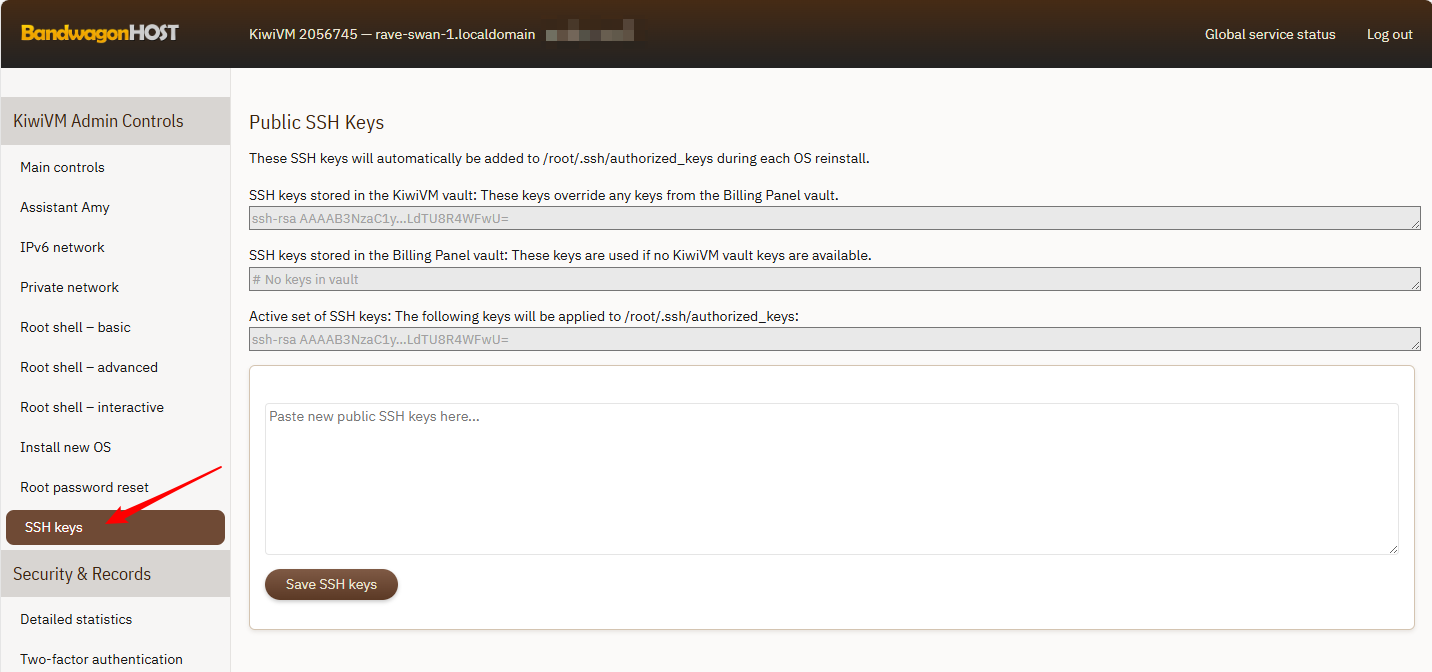

打开KiwiVM面板后,点击左侧的SSH keys选项,将Xshell生成的公钥粘贴到此处,然后点击Save SSH keys即可:

2.3 在这两个地方保存的SSH公钥有什么区别呢?

在Manage SSH Keys页面中配置的SSH公钥是被保存到Billing Panel vault中的,而在KiwiVM面板中配置的SSH公钥则保存在KiwiVM vault中。以下是两种不同保存位置的区别:

| 对比项 | Billing Panel vault | KiwiVM vault |

|---|---|---|

| 所属层级 | 账号级(全局) | VPS实例级 |

| 作用范围 | 账号下所有VPS | 单台VPS |

| 生效优先级 | 低 | 高 |

| 是否覆盖对方 | 否 | 是 |

| 典型用途 | 统一密钥管理 | 精细化控制单台VPS |

总结来说,Billing Panel vault位于搬瓦工的账户管理层面,属于全局配置;而KiwiVM vault位于单台VPS的KiwiVM控制面板中,只对当前实例生效。

并且KiwiVM vault中的SSH公钥要优于Billing Panel vault中的,当两个位置同时配置时,会使用KiwiVM vault中的公钥。可以通过KiwiVM面板左侧SSH keys选项中的"Active set of SSH keys:"检查当前生效的SSH公钥。

每次重装系统时,以上配置的SSH公钥将自动配置到新安装的系统中:

"These SSH keys will automatically be added to /root/.ssh/authorized_keys during each OS reinstall."

(这些SSH密钥将在每次重装系统时自动添加到/root/.ssh/authorized_keys中。)

3 生效SSH密钥配置

3.1 重启生效

完成以上步骤后,SSH配置并不会立即生效,您需要重启系统使其生效。

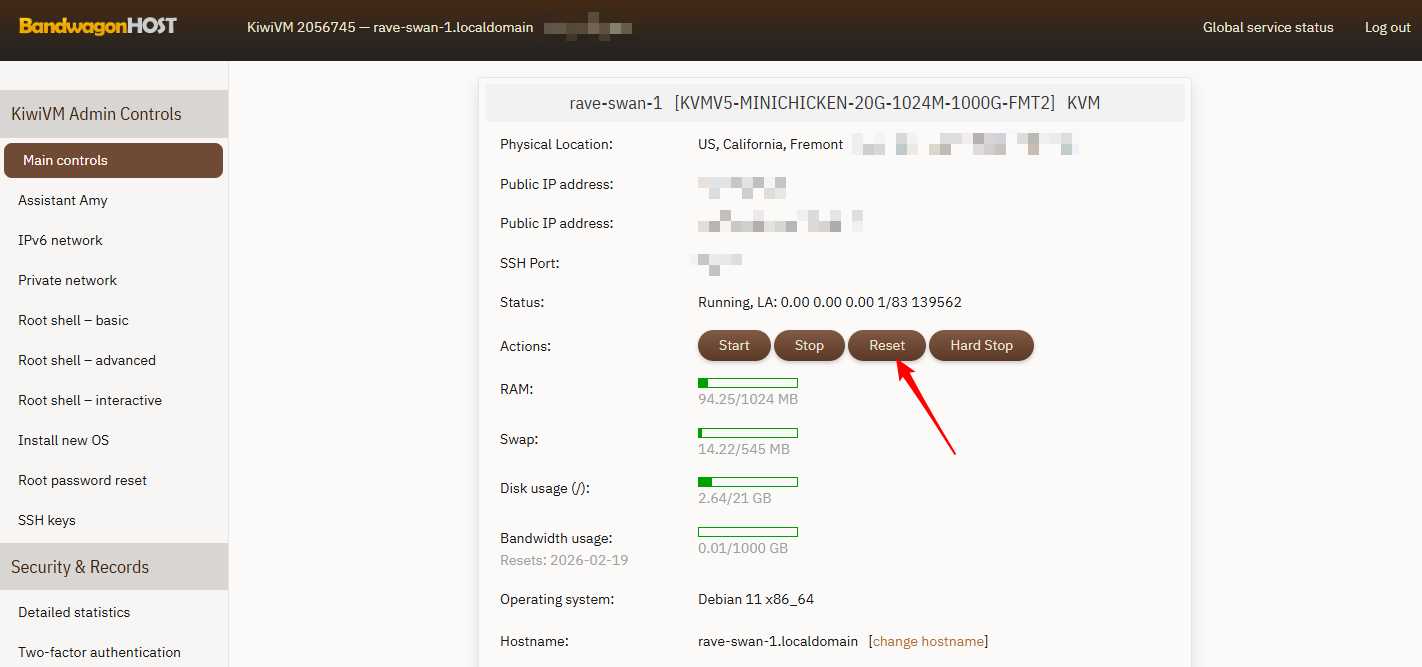

3.1.1 通过KiwiVM面板重启VPS

打开KiwiVM控制面板后,点击左侧Main controls,然后点击Reset进行重启:

3.1.2 Reboot重启

在登录VPS的情况下,运行reboot命令进行重启。

3.2 手动配置生效(如果重启后已生效,请忽略此步骤)

如果重启后仍没有生效,您可以手动配置SSH公钥。

使用密码登录VPS后,执行以下命令将Xshell生成的SSH公钥填写到/root/.ssh/authorized_keys中:

echo "ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQ..." > /root/.ssh/authorized_keys

将以上命令中的ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQ...替换为使用Xshell生成的完整公钥。

修改/etc/ssh/sshd_config配置文件:

vim /etc/ssh/sshd_config

检查并调整配置文件中的以下配置项,使其值与下面示例保持一致:

# 禁止root使用密码登录,只允许使用密钥

PermitRootLogin prohibit-password

# 启用公钥认证(必须要有公钥才能登录)

PubkeyAuthentication yes

# 禁止所有用户使用密码登录

PasswordAuthentication no

注意:请检查配置文件末尾是否存在相同的配置项,如果配置文件中存在相同的配置项,将以文件中最后出现的配置值为准。

运行以下命令重启SSH进程:

systemctl restart sshd

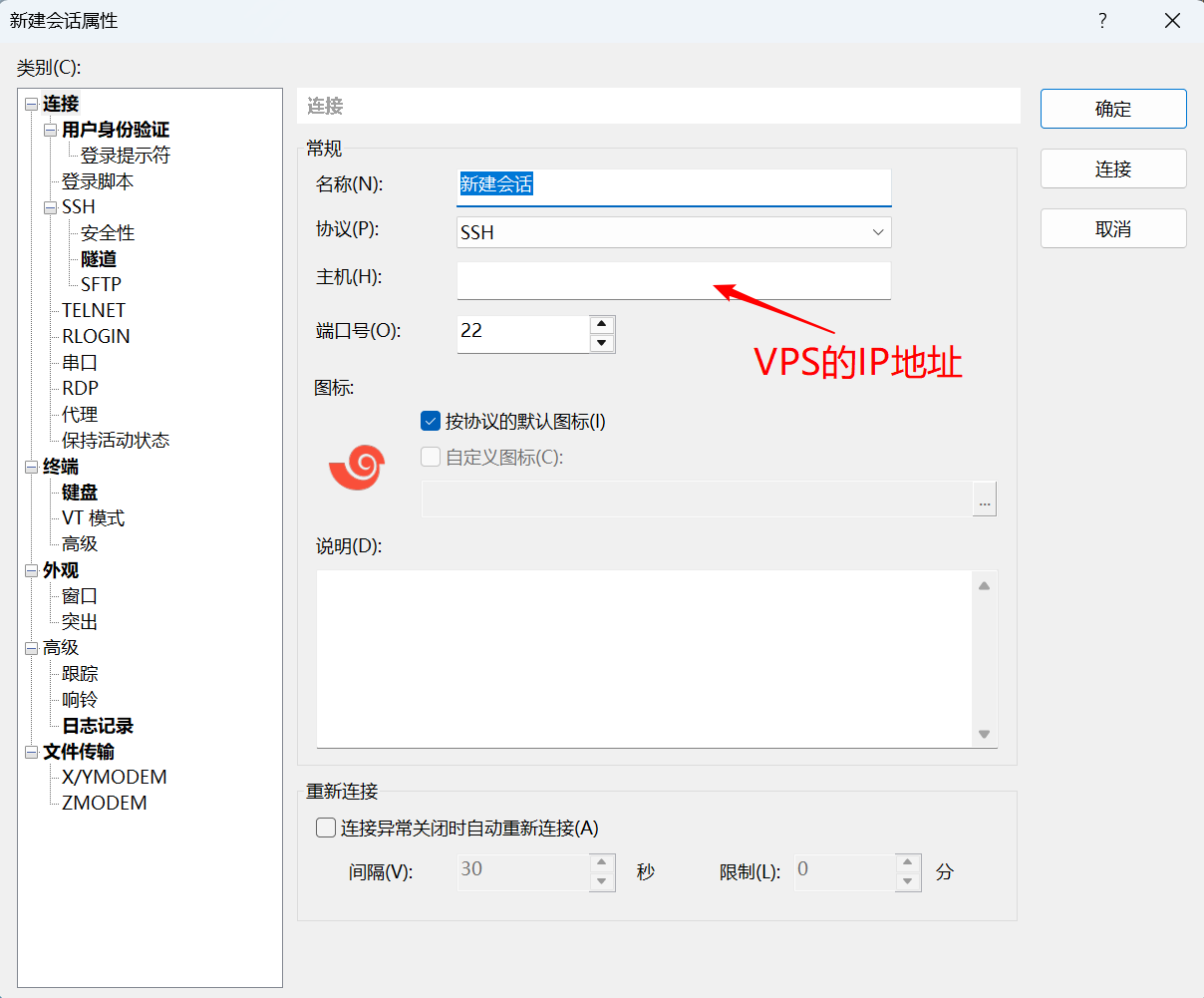

4 SSH使用密钥连接服务器

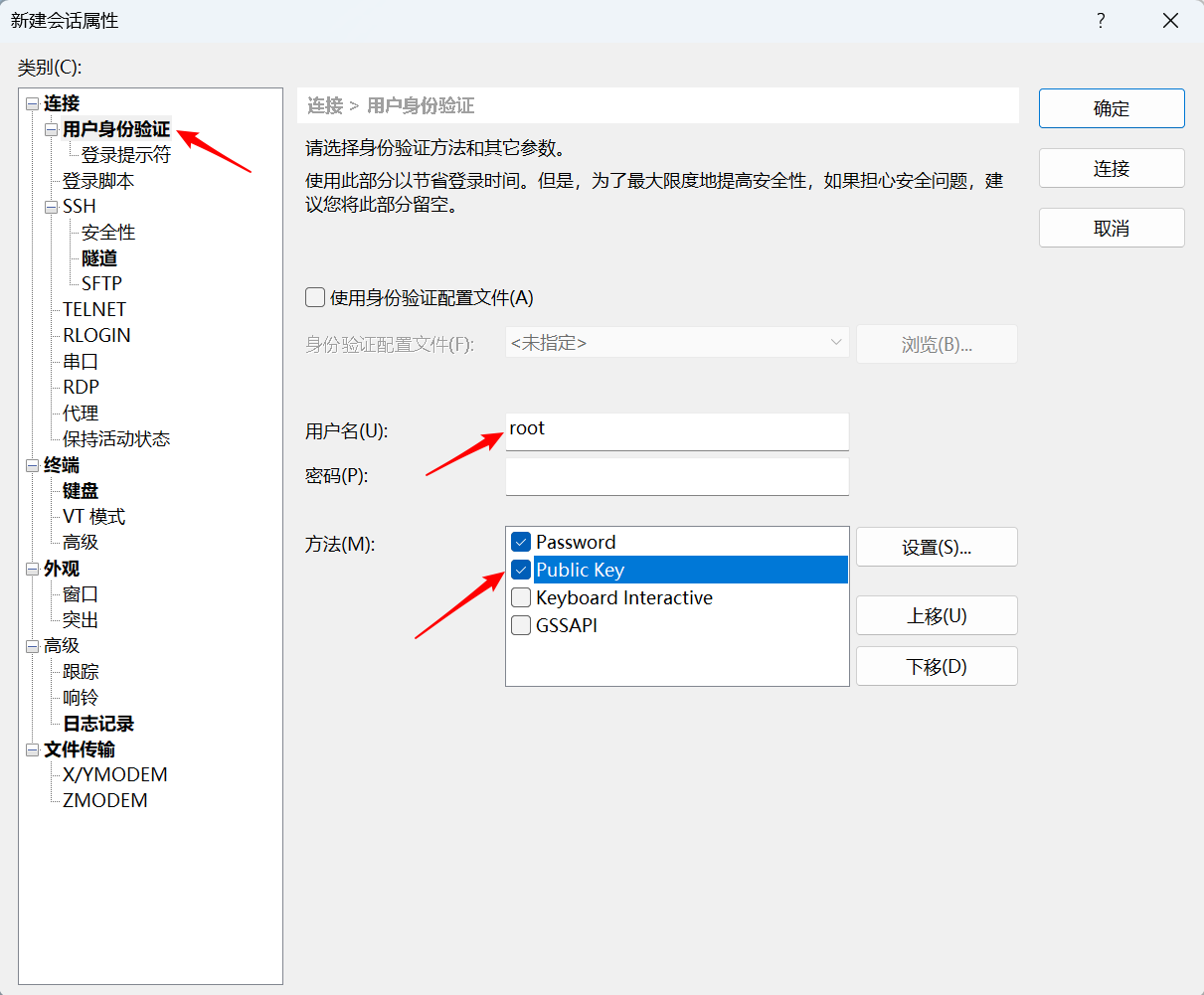

主机IP地址可以在KiwiVM面板或者邮件中查看,端口保持默认值22。名称可自行填写,例如MINICHICKEN。

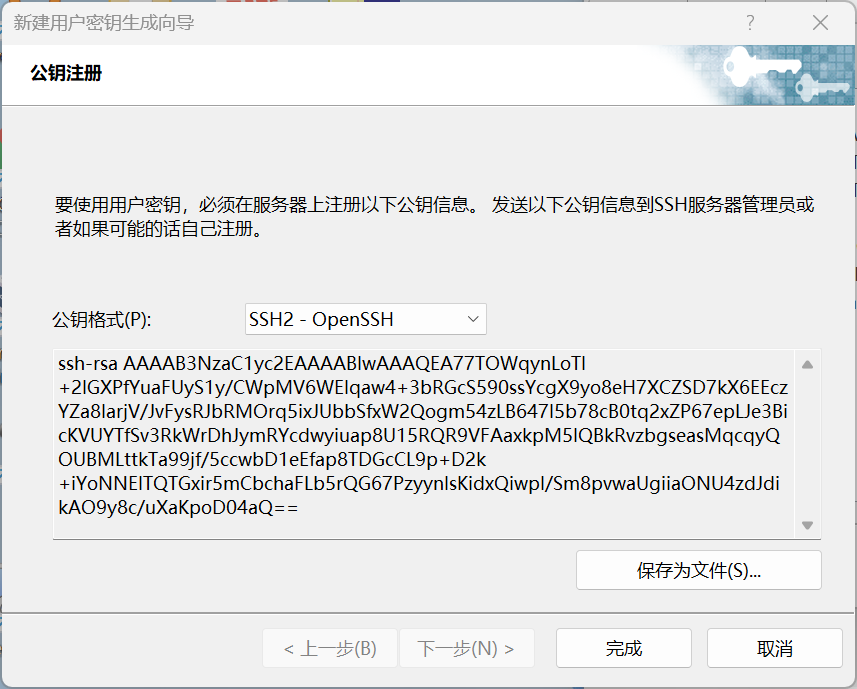

用户名默认为root,验证方法勾选Public Key。

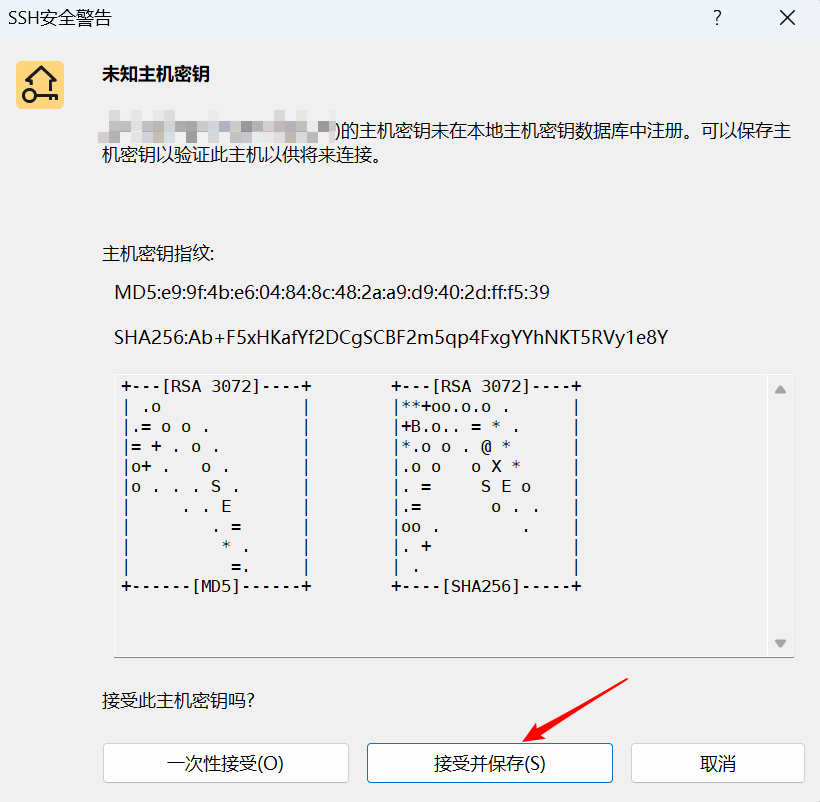

配置完成后点击连接,并会弹出以下告警提示,点击接受并保存即可:

然后会弹出密钥选择界面,用户密钥选择刚刚创建的私钥,然后记得勾选记住密码,不然下次连接还会弹出此窗口。点击确定即可通过密钥方式连接到远程服务器: