搬瓦工VPS被入侵导致“滥用暂停”的排查与快照恢复指南

更多语言

更多操作

在登录搬瓦工 KiwiVM 控制面板管理 VPS 时,部分用户可能会遇到系统提示 "This service is currently suspended."(该服务目前已被暂停)的红色警告信息。

这种情况对于并非个例。许多初学者在刚使用 VPS 时,缺乏必要的安全防护意识,导致服务器遭受黑客入侵并沦为恶意网络行为的工具(俗称“肉鸡”)。搬瓦工官方拥有严格的网络风控与监控机制,一旦发现你的服务器存在违规滥用行为,便会立即暂停该服务并扣除相应的“滥用积分(Abuse points)”。

本文将结合搬瓦工官方服务条款(TOS)及常见的封禁提示,带你分析服务器被入侵的潜在原因,指导你如何解除封锁、排查问题,并利用 KiwiVM 自带的自动备份(Automatic backups)与快照(Snapshot)功能,找回数据或重新定制一个纯净安全的基础环境。

一、 读懂警告信息:五种常见的滥用封禁原因

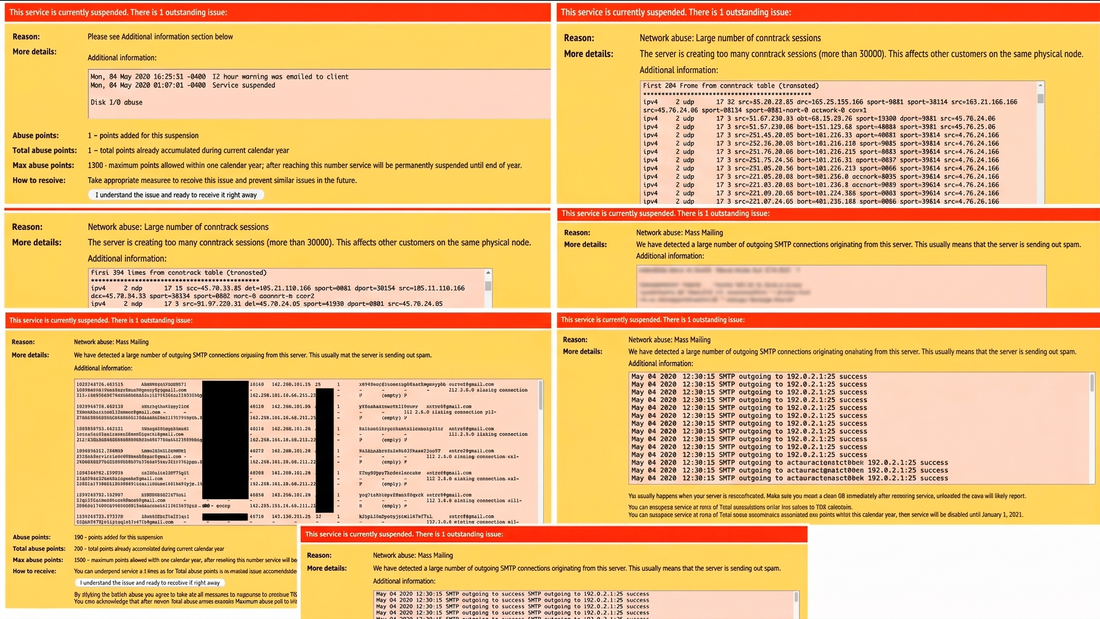

根据大量被封禁用户的后台截图信息汇总(见上图),以及搬瓦工官方 TOS 的严格规定,滥用警告主要分为以下几种。如果你看到了这些提示,说明你的服务器可能被黑客控制:

1. Network abuse: Mass Mailing (大量发送垃圾邮件)

- 提示信息:

We have detected a large number of outgoing SMTP connections originating from this server.(检测到大量发往目标 25 端口的 SMTP 请求)。 - 代表含义: 你的服务器被植入了发信木马,沦为了垃圾邮件发送中继(Spam Bot)。黑客正在利用你的机器大量发送垃圾营销邮件或钓鱼邮件。搬瓦工 TOS 对滥发垃圾邮件是零容忍的。

2. Large number of conntrack sessions (超量并发)

- 提示信息:

The server is creating too many conntrack sessions (more than 30000).下方通常伴随着密密麻麻的 UDP/TCP 记录。 - 代表含义: 你的机器正在参与 DDoS 攻击(如 UDP Flood)。你的服务器成了攻击别人网站的武器,瞬间发出的大量连接耗尽了宿主机的网络资源。

3. Disk I/O & CPU abuse (磁盘读写与 CPU 滥用)

- 提示信息: 提示

Disk I/O abuse或CPU abuse,且通常在暂停前几小时会收到一封警告邮件。 - 代表含义: 搬瓦工 TOS 明确规定,禁止长时间(4小时以上)持续进行超过 100 MiB/s 的磁盘读写,也禁止长时间跑满 CPU。这个提示出现,说明服务器被植入了恶意挖矿脚本,导致硬件资源被榨干。

4. Port Scanning (网络端口扫描与暴力破解)

- 提示信息:

Outgoing port scanning detected.或类似的大量对外探测行为警告。 - 代表含义: 黑客控制了你的机器使用

masscan或nmap等工具,扫描互联网上其他服务器的 SSH 端口并尝试暴力破解。这会引发大量外部防火墙的自动投诉(Abuse Reports)。

5. Hosting of Malicious Content (钓鱼网站与恶意软件托管)

- 提示信息: 收到附带第三方安全机构(如 Spamhaus, Netcraft)投诉原文的警告邮件,提示存在 Phishing Site。

- 代表含义: 黑客利用你的 Web 服务器(如 Nginx/Apache)漏洞,在你的网站目录下悄悄上传了伪造的 PayPal、苹果 ID 或银行登录页面,用于骗取他人的账号密码。一旦被报告,搬瓦工会立刻暂停你的服务器。

注意: 搬瓦工实行滥用积分制。每次违规都会被扣除几十分到上百分不等。一旦年度积分被扣光,这台机器将在本年度被永久强制关机,且无法退款!

二、 为什么服务器会被入侵

黑客通常不会针对某个特定的普通人,他们使用自动化脚本在全网 24 小时不断扫描。你中招的原因通常是以下几点:

- 使用了极弱的 SSH 密码: 比如

root123、admin,或者仍在使用默认的 22 端口,被黑客跑字典暴力破解了。 - 运行了来路不明的一键脚本: 很多看似方便的一键脚本,其实底层夹带了私货,运行的瞬间就给你留了后门。

- Web 程序存在漏洞: 比如你搭建了 WordPress 网站,但使用了破解版的主题、存在漏洞的老旧插件,黑客通过 Web 漏洞拿到了系统的执行权限。

三、 解除暂停与紧急排查措施

第一步:承诺解决,解除暂停

在红色警告框的底部,你会看到一个按钮:I understand the issue and ready to resolve it right away(我了解此问题并准备立即解决)。

- 注意: 点击这个按钮后,服务器会重新开机并解除封锁。但你只有非常短的时间(可能只有几十分钟)来修复问题。如果搬瓦工再次检测到滥用行为,会立刻进行二次封禁,并扣除更多积分!

第二步:紧急排查(适用于有一定 Linux 基础的用户)

一旦解除暂停,立即通过 SSH 登录服务器,进行快速排查:

- 揪出恶意进程: 输入

top或htop,按P键(按 CPU 占用排序)。如果你看到名字非常奇怪的进程(如随机乱码字母,或者占用 99% CPU 的进程),直接kill -9 进程PID杀掉它。 - 检查异常连接: 输入

netstat -antp,查看有哪些可疑的进程在大量对外发起连接(尤其是 25 端口或大量的 UDP 连接)。 - 检查定时任务: 黑客通常会把木马写进定时任务里防杀。输入

crontab -l和cat /etc/crontab,如果看到不认识的命令立刻删掉(必要的话可以咨询AI)。

四、利用备份与快照恢复生产环境

由于高明的黑客会隐藏进程、替换系统底层命令(如修改 netstat 让你什么都查不到),手动清理往往斩草不除根。最安全、最彻底的做法是利用备份回滚,或者推倒重来。

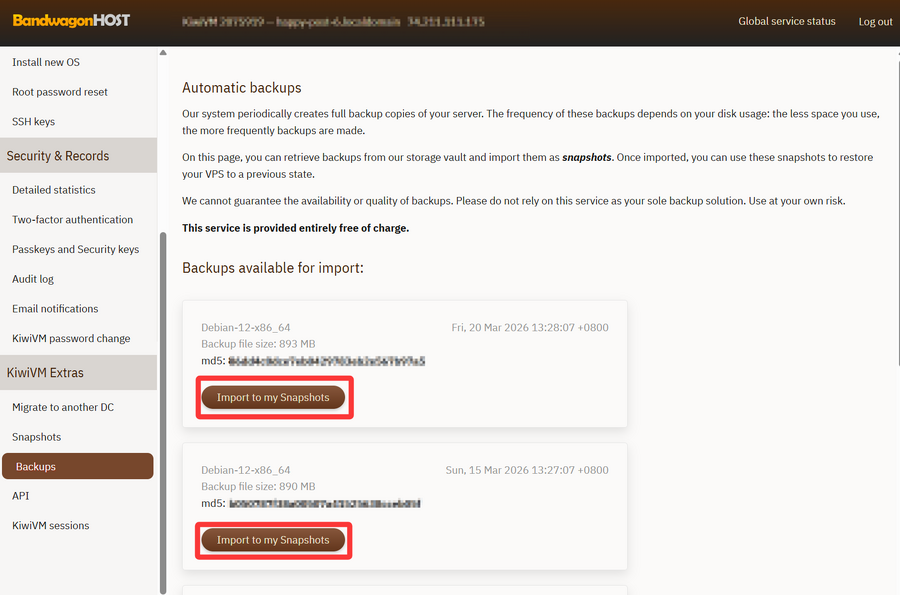

方案一:利用搬瓦工的自动备份(推荐优先尝试)

搬瓦工会在后台定期为服务器创建备份(见上图),通常可以保存最近一到两个月的历史数据。你可以通过它找回“被入侵前”的干净系统。

- 查找历史备份: 在 KiwiVM 面板左侧找到 Automatic backups(自动备份)。在这里你会看到按日期排列的备份列表。

- 导入为快照: 选择一个你认为还未被入侵的较早日期(比如上个月的某一天),点击下方的按钮

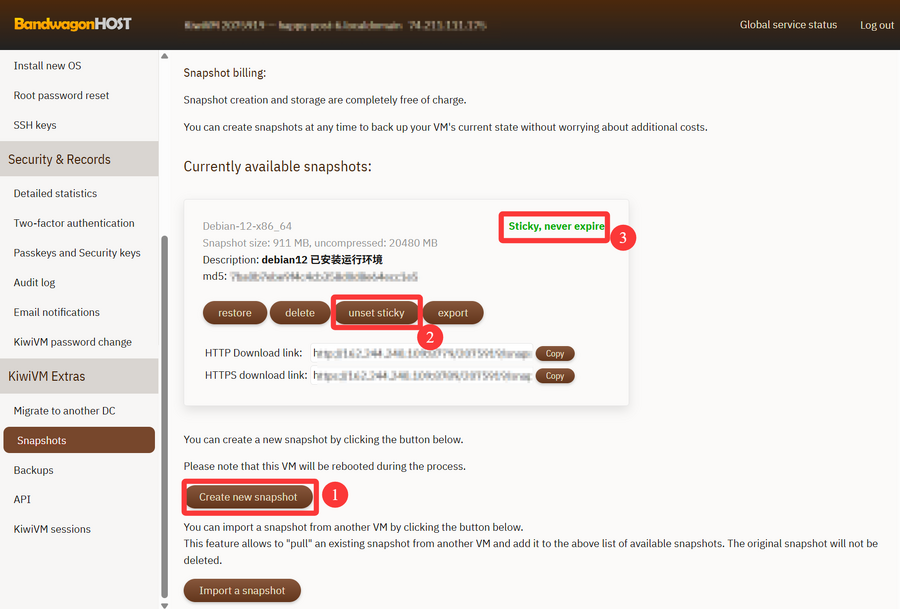

Import to my Snapshots(导入为快照)。 - 执行恢复: 导入完成后,前往左侧的 Snapshots(快照)菜单,找到刚才导入的备份快照,点击

Restore(恢复)。系统会覆盖当前硬盘,回到那个日期的状态。 - 黄金抢救期(极度重要): 恢复成功并开机后,请立即、第一时间通过 SSH 登录(因为服务器漏洞大概率还存在)!

- 立刻修改系统密码:

passwd root - 频繁检查是否还有异常进程:

top - 如果发现一切正常,说明你成功回到了未被感染的时期;请马上修改 SSH 为高位端口或开启密钥登录,进行安全加固。如果发现刚开机或者运行一段时间后问题又出现,说明那个日期的备份也已经中毒了,请尝试更早的备份,或者直接使用“方案二”。

- 立刻修改系统密码:

方案二:彻底抹除,重装纯净系统

如果自动备份无法拯救,或者你不需要保留数据,推倒重来是唯一的选择。

- 彻底抹除: 在 KiwiVM 面板左侧找到

Install new OS,选择Debian 12或你熟悉的系统,点击重装。这将彻底物理抹除硬盘上的所有恶意代码。 - 安全三板斧: 新系统装好后的前 5 分钟是绝对纯净的,立刻登录执行安全加固:

- 修改 SSH 端口: 彻底抛弃 22 端口,改为五位数的高位端口(如 45678)。

- 开启密钥登录并禁用密码: 配置 SSH Key 登录,修改

sshd_config把PasswordAuthentication设为no。(黑客再也无法通过暴力破解密码进入)。 - 更新补丁: 运行

apt update && apt upgrade -y。

- 创建专属“安全纯净版快照”:

- 使用官方且安全的命令,安装好运行环境。

- 在安装任何第三方软件或者部署数据前,回到 KiwiVM 的 Snapshots 菜单。

- 点击 Create new snapshot,描述写上:

debian12 已安装运行环境。 - 点击该快照的

set sticky按钮,将其标记为永久保存。以后无论怎么折腾,一键读档 3 分钟即可满血复活(可以最多保持2个永久快照)。

写在最后

服务器被入侵并不可怕,可怕的是重装系统后依然不改密码、不改端口,在同一个坑里反复跌倒,最终导致机器被永久封禁。

遇到滥用封禁时,请先冷静理清思路。利用好搬瓦工的 Automatic backups 找回数据,或利用 Snapshot 定制备份。只有养成良好的安全习惯并善用官方工具,你才能在折腾 VPS 的道路上高枕无忧。